AIがスマートコントラクトをどのように保護しますか? 一般的なモデルから3つの監査モデルへの共有の練習

Web3プロジェクトの完全セキュリティシステムを構築しています。

元の源:ベオシン

近年、GPT-4、Claude、Geminiなどの大きな言語モデルは、コードを理解し、Solidity、Rust、Goなどのスマートコントラクト言語を読み取り、古典的なループホールを明らかにしたコード特性で識別するために、再アタック、整数のこぼれなど。これは、大規模なモデルを補完したり、契約監査を交換するために使用できるか疑問に業界をリードしています

ジェネリックモデルは、特定のプロジェクトのビジネスロジックを十分に理解していないため、複雑なDeFi協定の面では、不正な報告と、識別されるクロスコントラクトの相互作用や経済モデルと組み合わせる必要がある抜け穴のリスクの高い割合があります。 その後、業界は「Skill」メカニズムに参加するためのプログラムを提案しました - 大規模な汎用モデルに基づいて、専用の知識ベース、テストルール、スマートコントラクトセキュリティのための運用コンテキストは、コードが問題であるかどうかを判断するための普遍的な能力に依存するのではなく、監査時に判断するための明確な基礎を持つモデルを提供する場所です。

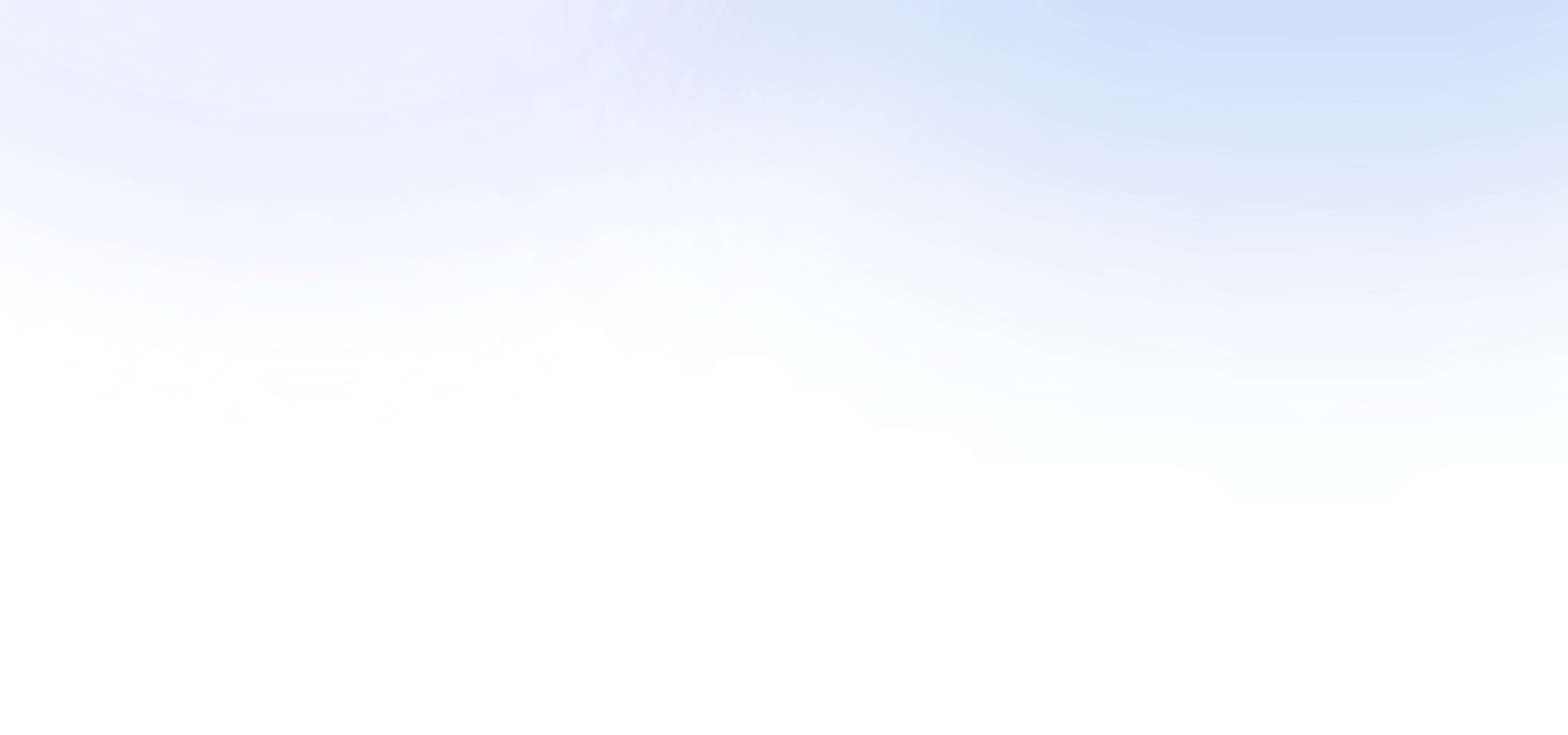

スキル強化であっても、AI監査は、アプリケーションの明確な範囲を持っています。 既知のリークパターンのスキャンとコード標準チェックで優れていますが、..全体的な合意の設計、交差契約論理または経済モデルの深い理解を必要とする複雑なギャップを効果的に対処することはまだ困難ですお問い合わせ このような問題は、経験豊富な監査の専門家によって依然として対処する必要があります。, 複雑なコンピューティングロジックのコンテキストで, より大きな保証を提供するために正式化の導入. この文脈では、Beosinは、スキル強化されたAIベースラインチェック+マニュアルデプス監査+フォーマライズされた3つの監査モデル、各焦点と補完力を組みました。

一般的なAIモデルの監査能力の範囲:制御比較テストとケース分析

マニュアル監査が完了したプロジェクトライブラリから、論文は複雑なテストケースにかなり異なる2種類の契約を選択します。 一つは、より論理的に独立したシンプルな契約であり、明確な機能境界を持っています。 そのようなプロジェクトは通常、AIの最もよく文書化され、理論的に優勢なシナリオです。もう1つは、マルチコントラクトの相互作用、複雑なステートマシン、またはクロスアグリーメントの信頼性を伴う複雑な契約を含みます。これは、業界が議論したときに最も頻繁に提示される高リスクのシーンです「AIは手動監査の代替手段として」。

比較では、AIが独自に監査を実行し、レポートを生成し、マニュアル監査レポートと整列できるように、同じコードライブラリを使用します。 両方のレポートの出力プロセスは完全に非中断されます - - マニュアル監査員は、AIの結果が報告された際に知らず、それぞれに影響を及ぼさない。 最後に、4次元から結果を分析します

ケース A&標準通貨契約(BSC-USDT / BEP20USDT.sol)

標準とnbspを取ったテストの最初のセット。Solidity 0.5.16を使用したBEP-20トークン契約。 そのロジックは比較的独立しており、その機能的境界は明確で、それは任意のクロスコントラクト相互作用を関与せず、その主なセキュリティリスクは、ループホールのいくつかの一般的で既知のパターンに集中しています。 これらのタイプの契約は現在、AI監査のための最も優勢なシナリオです... • トレーニングデータには、このような標準トークン契約が多く、ルールにはより明らかなギャップがあります。

AIは6つのアラート(高リスク、1つの中リスク、3つの低リスク/推奨)の合計で、量的条件で有意である。 低リスクおよび推奨項目は、一般的に正確であり、古いSolidityバージョンや状態変数が露出される方法などの一般的なコードの仕様をカバーしています。 しかし、AIの「高リスク」の出力は誤算を構成しています。 AIは、より高リスクなループホールとして、ホッカーキャストの権利と特権をラベル付け - 実際には、集中的に安定した通貨(USDT)のために、分離の所有権は予想される設計であり、リスクアセスメントは、複数の署名制御、権限ガバナンスメカニズム、および契約プロモーション戦略の組み合わせと組み合わせるべきである。そのような権限構造の合理性は、コード自体ではなく、プロジェクトのビジネスモデルに根本的に依存します,AIは、このレベルの言語を欠かせず、パターンマッチングに基づいて判断することができます。

試験ケースでは、AIは権威構造を識別できるが、権威がビジネスのコンテキストに関連して合理的であったかどうかを判断できなかったため、 の直接的マーク;「高リスクループホール」としてUSDTタイプの契約の所有者の分離は、実際のビジネスの論理から離れた古典的なエラーだったので、そのような誤認は、実際のリスクのプロジェクトの判断を妨げる可能性があります。

ケース B複合事業契約(IPCプロトコル/ 2025-02-recall)

2 番目のグループは、Code4rena プラットフォームのパブリックレポートで IPC プロトコル プロジェクトをテストしました(レポートリンク: code4rena.com/reports/2025-02-recall)。 プロジェクトは、ゲートウェイ、SubnetActor、Diamond proxyモデルなどの複数の独立コアコンポーネントで構成され、安全性は、合意の全体的な構造と、 であるクロス・コンポンエント・インタラクションのロジックの深い理解に強く依存しています。 DeFiの高値な環境攻撃の典型的なシーン。 以下はAIの知見です

複雑な契約に関して, AI 総出力の監査 3 高リスク, 6 高リスク, リスクアラート, 悪い出力はありません. しかし、これらの重要な比率は、監査人によって誤認されていることが判明しました - AIは、文脈の欠如のための誤ったリスク判断をしました。 同時に、 の9つのハイレベルなループホールは、監査人によって識別され、AIは全体の1つの項目だけをカバーし、他の人が発見されたが、明らかに低(実際には高、AIはメディアムを報告しました)、残りの6は全く見つかりませんでした。 4つの中程度の穴のうち、AIは1つの項目をカバーし、3は完全に欠落しました。

これらのギャップの一般的な機能は、プロトコルのトランジション・パスの完全な推論を単一の関数にマッチするモデルではなく、コンポーネント全体に頼っていることです。& nbspの場合; H-01(シグネチャの再オープン)の手動監査レポートでは、ループホールは、複数の署名検証のための設計意図を理解するために使用する必要があります、攻撃者は重複したシグネチャコレクションを構成する方法、および振る舞いが体重のしきい値を回避する方法。 同じは H-06 (leave() 関数 re-attack): ループホールは、サブネット ブートストリームの重要な状態にのみ存在します。これは、pledge フロー、Bootstream トリガー、外部呼び出し時間シーケンス間の相互依存の理解を必要とします。 同様に深い論理のループホールはAIのための警報のリストで記録されません。

結果は、複雑な契約監査において、AI の S 監査能力は、ローカルコードモデル認識に基づいていることを示しています。一方で、合意レベルのギャップは、全体的なビジネスロジックを理解するためのバイアスを持っている可能性があります。 AI の現在の推論能力は、ループホールのトリガー条件が複数の契約、複数の状態および複数のコールレベルに及ぼすときに効果的にカバーできません。

2つのケースの組み合わせでは、AI監査は価値のないものでしたループホール、コード仕様チェック、独立した視点の発見の既知のパターンのカバレッジに大きな貢献をしますお問い合わせ しかし、その値境界は非常に明確ですベースラインスキャンですが、直接セキュリティ結論ではありません。複雑な合意のために、 だけに依存します。AI レポートは、高リスクのループホールだけでなく、多数の低品質の気密さがチームで重要なスクリーニング時間を占めているため、だけでなく、高リスクのループホールを離れるだけでなく、。 Beosinの「スキル知識ベースの作成と監査プロセスにおける3つの監査モデルメカニズムの導入」の心臓部です。

II. 特殊技術知識銀行:AIベースライン検査をアップグレードするための技術パス

ベースライン検査の監査プロセスに含まれているAI監査のために、偽造および本物取引契約書の監査における報告の割合が高いに対処する必要があります。 権威管理、AMMの流動性メカニズム、橋を渡るニュース検証、または融資協定のクリアなロジックであるかどうかにかかわらず、AIは現在、単にコードの顔の特徴に一致させることができ、特定のビジネスランドスケープと防御的な論理に関連してコードが問題であるかどうかを判断するのは困難です。 この問題の心臓は、長年にわたり監査専門家が蓄積した経験をAIの判断に組み込んでおり、一定レベルの運用理解を提供します。

しかし、スキル強化の導入であっても、監査におけるAI ' s の位置は変更されません。手動監査は、マルチコントラクト相互作用、経済モデリング、新しい攻撃技術を含む複雑な問題に不当に残るお問い合わせ スキルの役割は、AIの範囲内で本当に有用なレベルに初期スキャンの品質を上げることです(例えば、一般的なループホールモデルを識別し、限られた程度にビジネスロジックを理解するために)、および繰り返されたスクラッチを必要とする一連の無効なアラームを作成するのではなく、手動監査のためのより価値のある予備的な結果を提供することです。

2.1 監査分野からの精製:スキルルールの構成メカニズム

マニュアル監査を完了した4000以上のスマートコントラクトプロジェクトから派生するBeosin ' s Skillナレッジベースは、監査専門家が記事ごとにまとめ、まとめ、まとめてまとめました。 各規則の形成は、ループホールの発見から規則の着陸までの全プロセスを完了します。 監査人は、実際のプロジェクトでセキュリティの問題を特定したら、攻撃のルートを完了し、根本的な原因の詳細な分析を実行し、リハビリテーションプログラムの有効性を検証し、最終的にはこの防御的な認識のセット全体を、その後の監査コールのためのスキルライブラリに含まれているコンテキストベースの基準の規則エントリに整理します。

以下は、スキルライブラリのルールの1つのサンプルで、穴のパターン、攻撃のパス、根本的な原因、および提案された4次元の構造が含まれています:

[Beosin-AMM Skill-1] 転送オーダーで液状チェックを追加

穴モード:契約は、Pair の WBNB 残高が、リザーブ量(>=reserve+required) を超えたかどうかを決定し、追加の流動性操作となります。 このテストは、WBNB が Pair にトークンをプリセットしたという仮定に依存していますが、Roter の addLiquidityETH 関数は ERC-20 トークンを WETH に切り替えるために固定され、addLiquidity 関数の転送の順序はパラメーターの順序で決定されます。

攻撃ルート:攻撃者は、ddLiquidityETH(最初に固定されたコイン)またはddLiquidity(トークン、WBNB、...)を使用してWBNBの前にトークンをペアに転送する必要があります。 WBNBはまだテスト時に到着していません, baranceof=reserve, 検出関数は偽を返します, 従って完全に「自由を追加しない」制限を回避。

原因:ペアバランスのスナップショットに基づいてテストする方法は、設計レベルで技術的に信頼性のない、スワップを分割し、流動性を追加します。バグを達成するのではなく構造的に欠陥します。

リハビリテーションのための提言:非白リストアドレスからペアへの直接転送の禁止により、すべてのトランザクションは、契約の組み込み関数を介して実行され、構造レベルでバランススナップショット検出の基本的な欠乏を取り除きます。

ルールは、単一のコードモデルの単純な図ではありませんが、タイプの攻撃の系統的なコンボではありません。トリガー条件がどのように構成されるか、攻撃者が検出を迂回する方法、検出メカニズムが構造化され、修復の介入が要求されるか。

2.2 ナレッジベースのカバレッジ

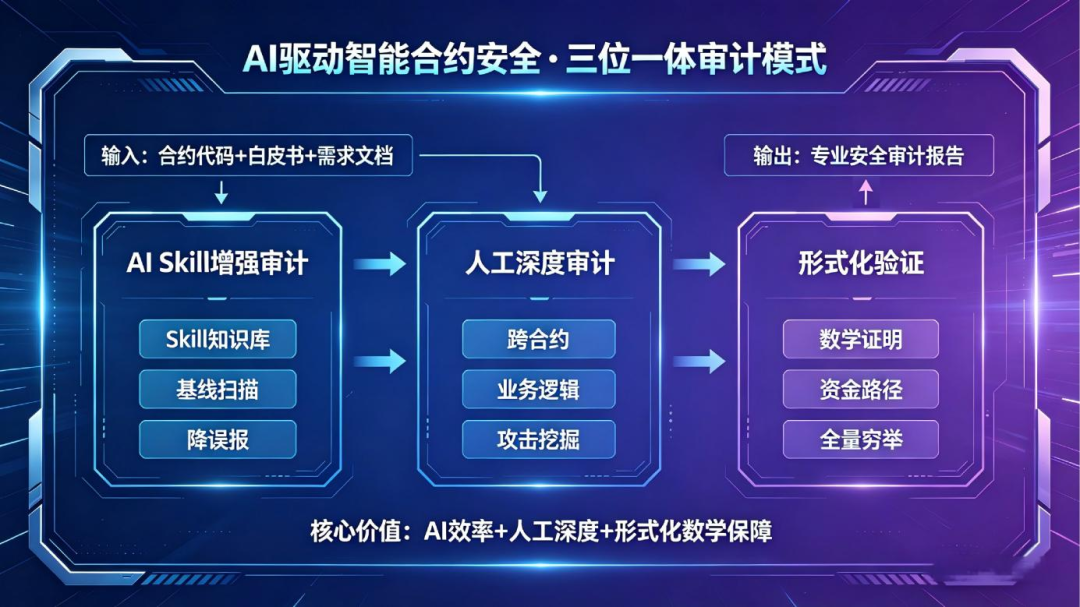

Beosinは、Web3の主な技術倉庫をカバーする専用のスキルループホールを作成しましたSolidity、Rust、Motoko、FunC、Go、ZKなどの主要なカテゴリを含むお問い合わせ 内部コアアセットとして公開されていないコアコンテンツは、次のように構成されます

各リポジトリのスキルは、ループホールの種類に応じて別々に管理され、各ルールには、番号付け、トリガー条件、攻撃の経路の縮小、コンテキスト決定の論理、修復の提案が含まれています。 今後も、各新タイプの攻撃と監査例の蓄積の出現により、チェーンにおける脅威環境のステップで残っていることを確実に進化させていきます。

2.3 スキル介入後のベースラインチェックの品質の比較

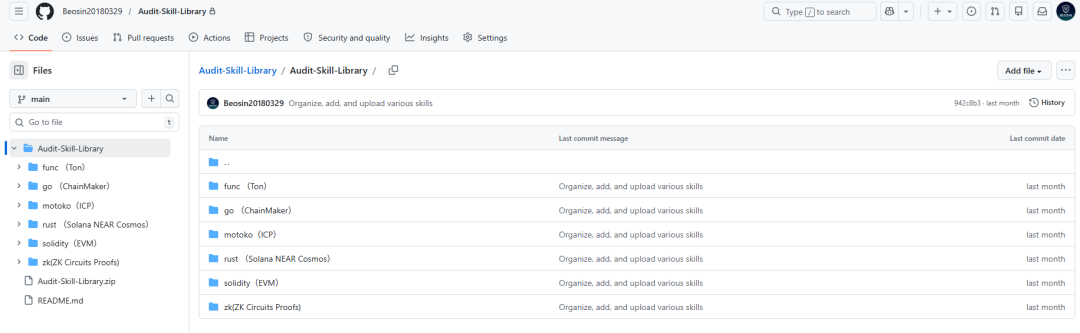

ベースラインスキャンの品質に関するスキルライブラリの実際の影響を定量化するには、II章の2つのテストケースをベンチマークとして使用し、同じコードライブラリ上の一般的なAIとスキルの強化をそれぞれ操作し、項目による結果を比較します。

ケース A . 標準トークン契約の比較 (BEP-20):

複雑なビジネス契約(IPCプロトコル)のB.比較の場合:

比較は、両方のタイプの契約のテストの品質が大幅に改善されたことを示しています。 そして、スキル. 標準的な通貨契約のシナリオでは、高リスク偽の報告は、ビジネス言語判断能力の包含の結果として排除されました。複雑なビジネス契約のシナリオでは、既知のループホールモデルのカバレッジは1セントから44パーセントまで増加し、誤報率は1セントあたり約55から40パーセントに低下し、深刻なグレード判断の精度は大幅に向上しました。 レポートは、プロジェクトパーティーが事前にコードの欠乏を理解するのに役立ちますベースラインチェックとして機能することができます。 これらの問題は、時間の経過とともに直接的な財務損失をもたらしませんが、継続して維持とその後のプロジェクトの改善に重要な肯定的な影響を与えます。

しかし、データも明らかに の固有の境界線を明らかにします。AI機能:スキルの強化にも関わらず、複雑な契約の高ギャップのカバレッジは44%ですお問い合わせ 横断的な経路推論、経済インセンティブモデルの分析、または特定の時間系列条件を必要とするディープギャップは、AIベースラインスキャンの能力を超えて残っています。 これは、スキルの強化の導入の後に、監査プロセスに全面的な手動監査チェーンが残っている理由です。

2.4 監査の入力として白書:設計意図検証とコードの直線

ループホール行列に加えて、監査プロセスに重要な容量を追加しました。 プロジェクトホワイトペーパーを の追加入力として使用してください。 AIコードの達成とホワイトペーパー設計の妥当性を検証お問い合わせ。

具体的には、コード監査の開始前に、AIは、プロジェクトの「白書」、技術仕様書、要求ファイル、それらのロールパーミッションモデル、コアビジネスプロセス、信頼できる境界と予想される行動制約の定義から抽出し、構造化されたプロジェクト分析要約を形成します。 その後、コード監査を通じて、AIはこの文脈で継続的に相互参照されます。 このメカニズムは、実用的な使用で2つの貴重な結果を生み出しています

まず、リスクを伴って表示されるコードの権威の構成に関して、AIは、その設計意図と制約が明確にホワイトペーパーに記載されている場合、それによって効果的にそのような誤解を減らすために、それに応じて判断を調整します。

第二に、コードがホワイトペーパーの約束から明確な偏差を認めた場合、文書で主張されたスリップポイント保護メカニズムがコードで達成されていないか、またはガバナンスプロセスのタイムウィンドウ制約が正しく実装されていない場合、AIはそれに応じて警告を発行します。 そのようなコードと文書間の一貫性の欠如は、従来のコードスキャンで簡単に見落とされますが、多くの場合、潜在的なセキュリティハザードであり、プロジェクターが回避するのを助けながら、可能な限り、期待に沿わない行動。

3。 トリプル監査モデル:スマートコントラクトセキュリティの調整された構築の完全な保証

スマートコントラクトがデプロイされると、任意のループホールのコストは、多くの場合、不可逆です。 Beosinは、金融損失や論理異常につながる可能性がある問題に焦点を当て、契約監査の基礎としてマニュアルの詳細な監査+検証を使用しています。 同時に、排他的なスキル知識ベースに基づく強化されたAIベースラインチェックを導入しました。これにより、クライアントが現在欠陥しているだけでなく、実際の害を及ぼすことはありません。 ここまで、Beosinは、マニュアルの詳細な監査+正式化検証+強化されたAIベースライン検査3つの監査モデルを構築し、コラボレーションの3層のより包括的なセキュリティシステムを開発お問い合わせ。

3.1 マニュアル詳細な監査と正式化検証:セキュリティと安全のコア柱

手動で監査コアの利点は、合意の全体的な設計と攻撃者の視点から潜在的なリスクの積極的な分析の深い理解ですお問い合わせ 経験豊富な監査スペシャリストは、クロス・コントラクト・インタラクティブ・ロジックの検証、金融セキュリティの対面分析、極端な市場条件下での合意の論理分析、新しいタイプの攻撃の識別と判断を含む、プロジェクトの包括的な合意レベルの監査を担当しています。 本契約レベルの防御的な理解は、Web3エコロジーの長期蓄積と運用経験に非常に依存していますが、現在、ツールレベルで独立して達成できません。

Beosinは、マニュアル監査の調査結果を内部ツールチェーンを通じて定量的保証に翻訳しました。 監査専門家が識別するコアビジネスロジックに対応するため、資金の流れ、価格計算、Beosin など、最も高いリスクへの重要なパスなど、内部認証ツールチェーンに LLM 主導の正式化を統合しました「AIコード生成クイズの正式化、検証、バックドライビング精度」と呼ばれるクローズドループエンジンを構築お問い合わせ ツールチェーンは、 で始まります。 Beosinは、知識ベースとして監査言語ライブラリを蓄積し、人工的に識別された高リスクパスの攻撃面モデリングを行い、非variantおよび安全属性規範の正式化のための初期候補セットをサポートしました。そして、自動正式化認証エンジンは、契約の完全性を徹底的に検証します。 バリデーションエンジンが例外を見つけると、システムは自動的に2つのタイプの状況を区別します。 例外が規範的な定義と運用の構文の偏差から生じた場合、AIモジュールのリバースコンテキストは、反復の次のラウンドを駆動するために精製されます。リバースが契約コードの利用可能なパスに相当する場合、それは直接、ループホールの証拠としてエクスポートされ、攻撃の完全なパスで、監査の専門家による確認とその後の修理のために。 両方のパスは、すべての可能な入力のためにターゲットプロパティの数学的確認が確立されるまで、クローズドループの結露を駆動します。 クローズドループ機構によって検証された重要なパスは、全体的な契約セキュリティシステムにおける防衛の最も決定的なラインを構成し、衝撃面を非常に狭い範囲に削減します。

3.2 AIベースライン検査の強化:開発者のための継続的なリスク警告サービス

その間、Beosinは、クライアントにスタンドアローンサービスとして、スキルナレッジベースに基づいて強化されたAIベースラインチェックを提供しますお問い合わせ 高いリスクのギャップを識別することに焦点を当てたマニュアルの詳細な監査とは異なり、サービスは開発チームのためのコード健康レポートに近いです。AIベースラインスキャンは、契約コードのフルカバレッジを提供します現在直接的な経済損失をもたらしていないプロジェクトの保守および反復的なプロセスの開発者によって対処する必要がある潜在的な問題は、体系的に対処されます。 例には、古い依存関係の使用、欠落した重要なイベントステートメント、ベストプラクティスの暴露、および を行わない状態変数、さらに最適化することができます。そして、ガス使用モデル。 これらの問題は、通常、現在の操作ロジックの下の攻撃者によって悪用されることはありませんが、一部は、合意機能が拡張されるため、実際のセキュリティリスクに進化する可能性があるため、コード再エンジニアリングまたは外部の信頼性が更新されます。 3つのレベルは、ステップバイステップで集中し、Web3プロジェクトのセキュリティのための完全な保護システムに一緒に取り組みます。