Apa sebenarnya perhitungan kuantum? Kripto Panduan pengguna ke era kuantum belakang

Ancaman kuantum quantum adalah nyata, tetapi mereka jauh dari beingiminent" dan bahkan lebih kritis untuk mengetahui apa yang akan mempengaruhi komponen yang dikodekan dan bagaimana industri bersiap untuk bergerak。

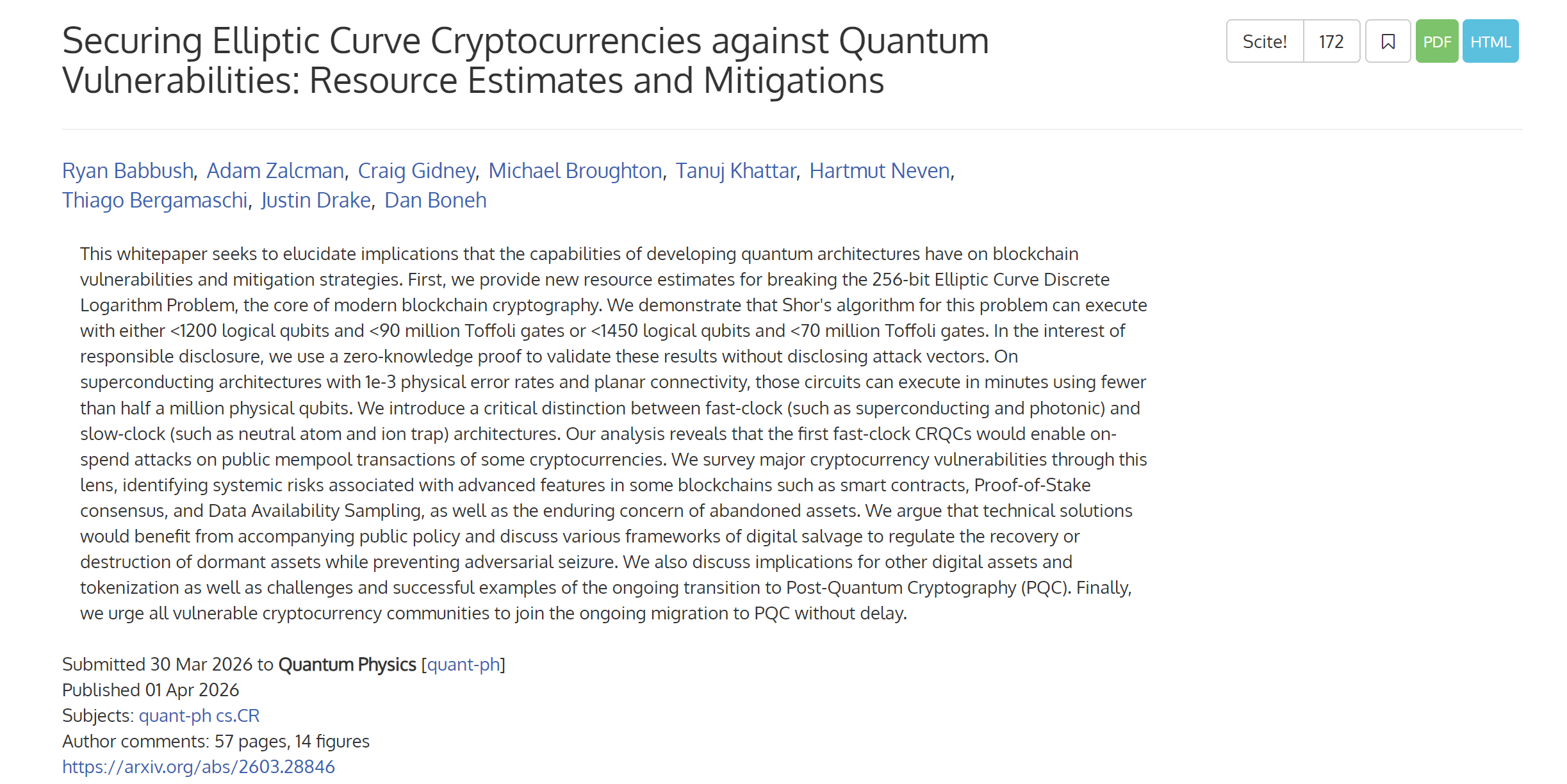

Hanya beberapa minggu lalu, tim Google Quantum AI menerbitkan makalah berat-pound yang menyatakan bahwa, di bawah struktur superkonduktif, koreksi kesalahan spesifik dan asumsi perangkat keras, komputer kuantum masa depan dapat menggunakan lebih sedikit dari 500.000 bit kuantum fisik untuk pecah, dalam hitungan menit, sandi kurva elips 256 digit (ECDLP-255), digunakan secara luas dalam currencies terenkripsi dan rantai blok, dan bahwa jumlah bit kuantum yang dibutuhkan kira-kira 20 kali lebih rendah dari perkiraan sebelumnya。

INI MENUNJUK LANGSUNG KE INTI DARI PROGRAM TANDATANGAN UNTUK HAMPIR SEMUA RANTAI PUBLIK ARUS UTAMA, SEPERTI BITCOIN, ETHERLEAF, DAN SEGERA SETELAH KATA KELUAR, KLAIM BAHWA KOMPUTER KUANTUM AKAN MENGURAIKAN KUNCI PRIBADI BITCOIN MULAI ONLINE。

Faktanya, kita perlu tenang dan memperjelas — ancaman itu nyata — tetapi masih jauh dari ” dompet Anda tidak aman besok ”。

Yang lebih penting lagi, seluruh industri sudah beraksi。

Apa ancaman dari perhitungan kuantum

Untuk memahami ini, kita mulai dengan dasar aset Kripto Anda, bagaimana itu dilindungi

Diketahui bahwa setiap akun memiliki sepasang kunci: kunci pribadi dan kunci publik, baik di bitcoin maupun di pabrik Ether. Dari semua ini, kunci privat adalah serangkaian angka besar yang dihasilkan secara acak, sangat rahasia, setara dengan kata sandi aman Anda; kunci publik berasal dari kunci privat oleh pendaraban kurva elips, dan alamat dompet Anda adalah string bahwa kunci publik kemudian dikompresi melalui fungsi Hashi。

Keamanan sistem yang mendasari sistem adalah persis bahwa proses adalah satu arah。

BAGAIMANAPUN JUGA, MUDAH UNTUK MENGHITUNG KUNCI PUBLIK DARI KUNCI PRIBADI, TETAPI MEMBUTUHKAN WAKTU YANG JAUH LEBIH LAMA DARIPADA USIA ALAM SEMESTA UNTUK MENDORONG KUNCI PRIBADI DARI KUNCI PUBLIK, YANG JUGA MERUPAKAN INTI DARI "ELIPTICAL CURVE FRAGMENTING LOGIC" (EDCLP) -- YANG SEDERHANA UNTUK MENGHITUNG DAN TIDAK MUNGKIN UNTUK MEMBALIKKAN。

Tapi komputer kuantum memecahkan asumsi ini, dan menyelesaikan masalah bilangan bulat dan logaritma diskret seiring waktu, dengan kata lain, komputer kuantum yang cukup kuat untuk secara teori mendorong kunci pribadi Anda kembali dari kunci publik Anda。

Lalu pertanyaannya adalah, kapan kunci publik akan terbuka

Setiap kali Anda memulai transaksi dengan rantai blok, Anda perlu menandatangani data transaksi dengan kunci privat dan menyiarkan kunci publik Anda untuk validasi, yang berarti bahwa selama Anda membuat kesepakatan, kunci publik Anda sudah di rantai。

Titik dari kertas ini, Google, adalah untuk memindahkan kunci pribadi "break dari kunci publik" dari secara teoritis layak, tetapi konyol, menunjuk ke tujuan yang dapat diprogram pada peta jalan perangkat keras kuantum, yang, menurut kertas, menguraikan 256 bit ECDLP, membutuhkan kira-kira 500.000 fisik kuantum bit komputer kuantum rusak, secara signifikan lebih rendah dari perkiraan sebelumnya。

Dalam analisis akhir, perhitungan kuantum tidak melanggar rantai blok, tetapi ditujukan pertama-tama pada sistem tanda tangan dalam rantai blok yang masih didasarkan pada celah kurva elips。

Jadi, ancaman itu nyata, tapi secara teknis, istilah "imminent" tidak akurat, dan perkiraan arus utama industri memberikan periode jendela yang masih sekitar 2030Bahasa asli asli asli adalah abstrak + Kuantum Ancaman: EIP-8141 Mengapa bukan puncak Hegotá)。

\"Old II\". Apa rantai publik siap untuk

Tentu saja, secara objektif, ada perbedaan kunci, dan banyak cerita tidak jelas, sehingga banyak alamat bitcoin tidak mengungkapkan kunci publik langsung dalam rantai di awal。

DALAM BENTUK UMUM SEPERTI P2PKH, P2WPKH, ALAMAT ITU SENDIRI BIASANYA ADALAH HUSHI DARI KUNCI PUBLIK, YANG SERING MENUNGGU SAMPAI BIAYA "PERTAMA" TERUNGKAP, YANG BERARTI BAHWA JIKA ALAMAT ANDA TIDAK PERNAH MENGIRIM TRANSAKSI, HANYA ALAMAT DOMPET ANDA YANG ADA DI RANTAI, DAN TIDAK ADA KUNCI PUBLIK。

Dengan demikian, wajah yang paling langsung dari perhitungan kuantum adalah kunci publik yang mendukung alamat-alamat yang telah diperdagangkan. Tentu saja, detail ini mengarah langsung ke hal pertama yang dapat dilakukan di tingkat pengguna sekarang, dan kita akan membicarakannya nanti。

Industri ini tidak menyadari masalah ini dan, pada kenyataannya, persiapan untuk migrasi kode kuantum akhir maju secara bersamaan di beberapa front。

Jawabannya adalah membuka tingkat rekening dan program tandatanganSEBAGAI CONTOH, KEMAJUAN EIP-7702 DAN AKUN ABSTRAK (AA) MEMUNGKINKAN AKUN TAIFENG UNTUK MENDEFINISIKAN APA YANG DISEBUT TANDA TANGAN HUKUM OLEH LOGIKA KONTRAK CERDAS, YANG BERARTI BAHWA KETIKA PROGRAM TANDATANGAN KUANTUM DIPERKENALKAN PADA TANGGAL YANG AKAN DATANG, TIDAK PERLU UNTUK MENULIS ULANG BAGIAN BAWAH PROTOKOL, TETAPI HANYA UNTUK MENGGANTIKAN MODUL VALIDASI TANDA TANGAN AKUN。

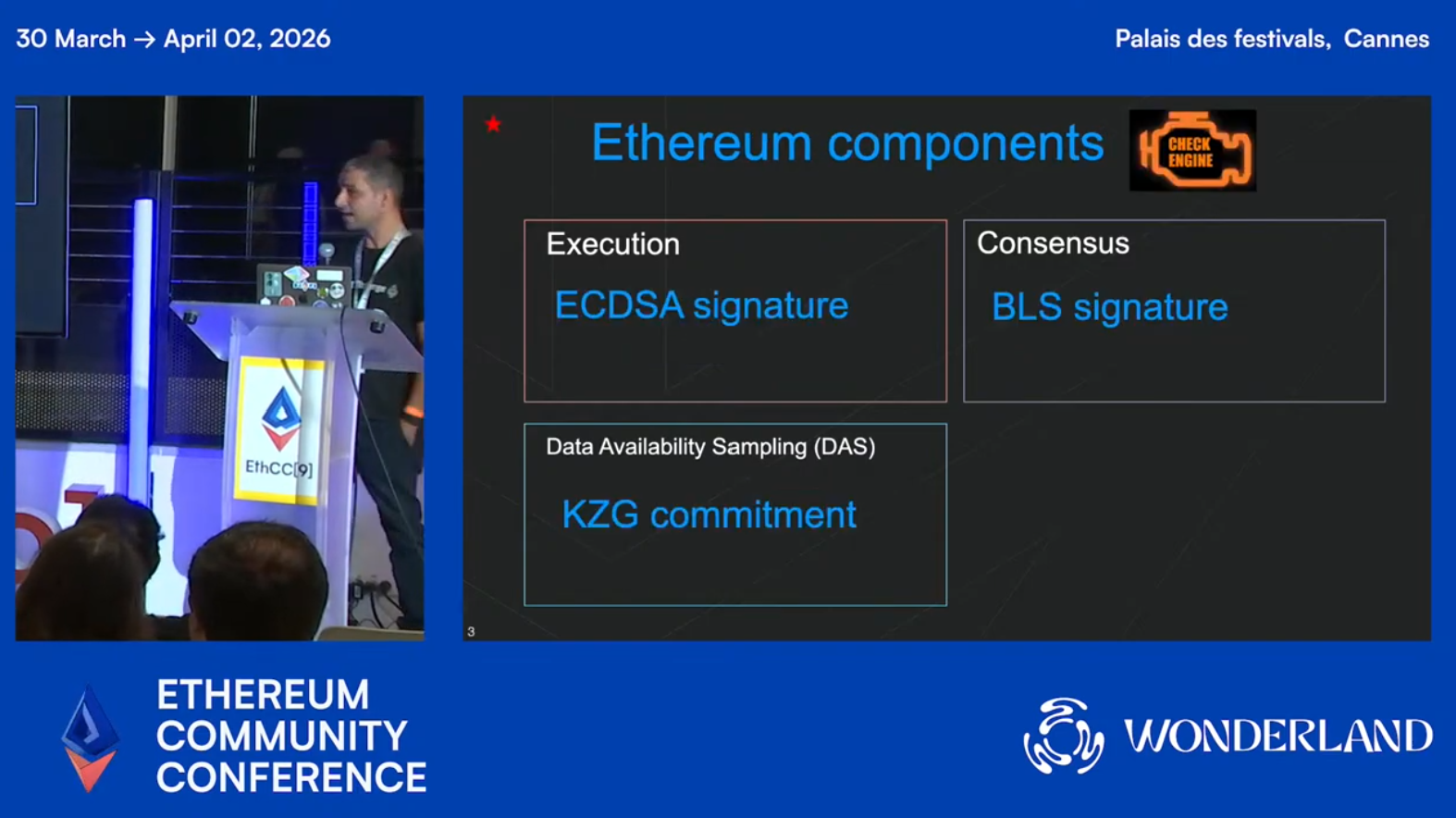

Untuk melanjutkan lebih jauh, Antonio Sanso, seorang peneliti kata sandi di Yayasan EthCC9, memperbarui perkembangan terbaru di EtherCC9 tentang keamanan perlawanan kuantum di konferensi EthCC9, nota bahwa komputer kuantum dapat menjadi ancaman nyata bagi algoritme tanda tangan ECDSA pada pertengahan tahun 2030-an, bahwa kira-kira 20 persen dari perlawanan sekarang sedang disiapkan di Taifah dan bahwa perlawanan kuantum penuh direncanakan untuk dicapai melalui upgrade Lean Etherum antara tahun 2028 dan 2032。

Namun, tantangan teknis utama adalah ukuran tanda tangan, yang, seperti algoritma kuantum akhir ringan Falcon, masih 10 kali ukuran ECDSA, dan biaya Gas untuk memverifikasi berbasis Lattice langsung di Solidity sangat tinggi, sehingga tim menetapkan dua jalur teknis inti:

- Salah satunya adalah untuk memungkinkan pengguna untuk mengupgrade algoritma tandatangan dompet ke program antikuator melalui abstraksi akun, tanpa perlu memodifikasi protokol bawah

- Kedua, pengenalan LeanVM untuk menangani operasi Hashi kompleks dan untuk menjaga keamanan aset dalam perjalanan relokasi dengan menggabungkan nol-pengetahuan bukti kepemilikan alamat catatan assistive

Diagnone Antonio telah menunjukkan bahwa konferensi kuantum pasca-ACD dua minggu akan dihost dari Februari 2026 dan bahwa klien konsensus seperti Lighthouse dan Grandine sekarang on-line on-line eksperimental pasca-kuantum pengujian jaringan。

Selain iniJelas bahwa gaya komunitas Bitcoin lebih konservatifOgos BIP360, yang baru-baru ini memasuki repositori BIPs, mengusulkan jenis keluaran baru P2MR (Pay-to-Merkle-Root), salah satu tujuan desainnya adalah untuk menghapus Quantum lemah di Taproot dan untuk menetapkan struktur yang lebih ramah untuk kemungkinan migrasi tanda tangan kuantum di masa depan。

Tentu saja, masuknya proposal ke dalam gudang BIPS tidak berarti bahwa sebuah konsensus komunitas telah muncul, apalagi bahwa itu akan diadopsi, sehingga proposal yang lebih spesifik sudah dibahas di dalam komunitas Bitcoin di sekitar eksposur kuantum dan perubahan pada tipe keluaran potensial, yang juga konsisten dengan gaya Bitcoin biasa, yang dimulai dengan definisi jelas dari masalah dan kemudian konsensus yang sangat lambat。

PERLU DICATAT BAHWA, SEAWAL TAHUN 2024, INSTITUT STANDAR DAN TEKNOLOGI NASIONAL (NIST) AMERIKA SERIKAT SECARA RESMI MENGELUARKAN TIGA STANDAR KODE PASCAKUANTITATIF, YANG BERARTI BAHWA EKOLOGI RANTAI BLOK MEMILIKI TARGET MIGRASI YANG JELAS DAN TIDAK PERLU LAGI MENUNGGU DISKUSI YANG LEBIH BAIK DARI ALGORITME, DAN BAHWA PROYEK TELAH DIMULAI SECARA SUBSTANSIAL。

Apa yang harus pengguna biasa lakukan

Sementara ancaman komputer kuantum adalah hitungan tahun, apa yang berikut tidak berarti bahwa itu bukan masalah sekarang. Ada beberapa kebiasaan baik yang sedang dikembangkan hari ini hampir nol。

Pertama-tama, itu adalah yang paling cepat dan efektif ukuran perlindungan diri untuk menghindari penggunaan kembali alamat。

DAN ITULAH SEBABNYA -- JIKA ANDA PENGGUNA RANTAI UTXO SEPERTI BITCOIN, SETIAP KALI MEMULAI TRANSAKSI, KUNCI PUBLIK ANDA TERKENA RANTAI, DAN JIKA ANDA MENGGUNAKAN ALAMAT YANG SAMA SETIAP KALI, KUNCI PUBLIK TERBUKA JANGKA PANJANG, DAN SETELAH KUANTUM MATANG, AGRESSOR DAPAT DENGAN MUDAH MENDORONG KUNCI PRIBADI DARI KUNCI PUBLIK ANDA。

Sekarang dompet arus utama seperti imToken telah menyediakan dompet HD secara default. Ini kebiasaan yang baik untuk menerima alamat baru setiap kali transfer dilakukan, tidak mengulangi alamat sebagai pengidentifikasi permanen, danUntuk alamat-alamat di mana tidak ada transaksi yang pernah dilakukan, kunci publik belum pernah terungkap, dan ancaman kuantum saat ini hampir tidak bisa diterapkan。

Yang kedua menyangkut rute upgrade kuantum belakang dompet。

Jika Anda terutama menggunakan rantai akun model seperti Taifeng, maka fokusnya bukan pada perubahan alamat mekanis, tetapi pada dompet dan rantai publik yang Anda gunakan, dan apakah ada jalur migrasi yang jelas di masa depan。

Karena masalah yang lebih besar dari usia kuantum untuk rantai model akun sering kali bukan eksposur tunggal, tetapi agak mengikat jangka panjang dari akun aktif, sejarah kunci publik, identitas rantai dan hak akses aplikasi, yang akunnya lebih mudah dilihat segera setelah mereka benar-benar memasuki jendela migrasi, dan yang dompetnya lebih halus untuk menggantikan logika tandatangan。

Dan akhirnya, dari sudut pandang manusia, adalah mungkin bahwa, sebagai panas topik naik, akan ada lebih banyak dan lebih dompet atau perjanjian di pasar mengklaim "keselamatanquantum", dan kita harus waspada terhadap dompet, protokol dan produk infrastruktur di bawah spanduk "keamanan quantum"。

Dalam menghadapi klaim tersebut, pertanyaan yang paling penting untuk diajukan bukanlah propaganda, tetapi tiga pertanyaan yang lebih sulit:

- APA ITU BERGANTUNG PADA ALGORITMA YANG TELAH DISELESAIKAN OLEH NIST?

- Apakah keamanannya telah diaudit secara independen dan sepenuhnya disahkan?

- Apakah itu mengaku sebagai migrasi berantai, peningkatan akun, atau hanya pengepakan lapisan aplikasi

Setelah semua, kuantum akhir yang nyata aman, dan akhirnya bukan hanya label App, tetapi seluruh jalan dari tanda tangan, otentikasi untuk rantai keserasian。

Secara umum, ancaman terhadap rantai blok dari perhitungan kuantum adalah nyata, dan pentingnya Google, kertas putih terbaru, memang membawa ancaman selangkah lebih dekat dari teori jauh ke risiko yang dapat diprogram。

Namun hal ini masih bukan sinyal bahwa dompet akan rusak besok, dan lebih tepat dipahami bahwa migrasi kuantum di kemudian hari bukan lagi topik akademis-saja, tetapi lebih kepada kenyataan yang akan bergerak ke protokol tingkat atas, desain dompet, dan manajemen aset pengguna selama tahun-tahun mendatang。

Pada akhirnya

Dan yang penting bagi industri bukanlah yang menyebut kuantum terlebih dahulu, tapi siapa yang bisa merancang jalur migrasi terlebih dahulu。

Bagi pengguna, ini bukan saatnya untuk panik, tapi untuk membangun pada persepsi yang paling dasar risiko:aset-aset yang pertama kali terpapar, yang operasi akan mengagungkan eksposur, dan yang dompet dan rantai publik lebih mungkin untuk menyediakan peningkatan lancar di masa depan。

Apa yang kita butuhkan adalah tindakan awal, bukan kekhawatiran berlebihan。

Kita semua di sini。