BAGAIMANA AI MENGAMANKAN KONTRAK PINTAR? PRAKTIK LATIHAN BERBAGI DARI MODEL GENERIK KE TIGA MODEL AUDIT

Sistem keamanan lengkap untuk proyek Web3 sedang dibangun。

Sumber asal:♪ Beosin ♪

Pada tahun-tahun terkini, model bahasa besar seperti GPT-4, Claude, Gemini telah menjadi lebih dilengkapi untuk memahami kode, membaca bahasa kontrak pintar seperti Solidity, Rust, Go, dan untuk mengidentifikasi celah klasik dengan karakteristik kode yang jelas, seperti serangan ulang, tumpahan integer, dll。Ini telah menyebabkan industri bertanya-tanya apakah model besar dapat digunakan untuk melengkapi atau bahkan menggantikan audit kontraktual

Karena model-model generik tidak memiliki pemahaman yang cukup tentang logika bisnis dari proyek tertentu, dalam menghadapi perjanjian-perjanjian DeFi yang kompleks, terdapat tingkat yang tinggi dari kesalahan peninjauan dan risiko celah yang hilang yang perlu dikombinasikan dengan interaksi silang-kontrak atau model ekonomi untuk diidentifikasi. Kemudian, industri mengusulkan programme untuk bergabung dengan mekanisme \"Skill\" - Berdasarkan model generik yang besar, dasar pengetahuan yang berdedikasi, aturan pengujian dan konteks operasional untuk keamanan kontrak cerdas berada di tempat untuk memberikan model dengan dasar yang lebih jelas untuk penilaian pada saat audit, daripada hanya mengandalkan kapabilitas universal untuk menentukan apakah kode bermasalah。

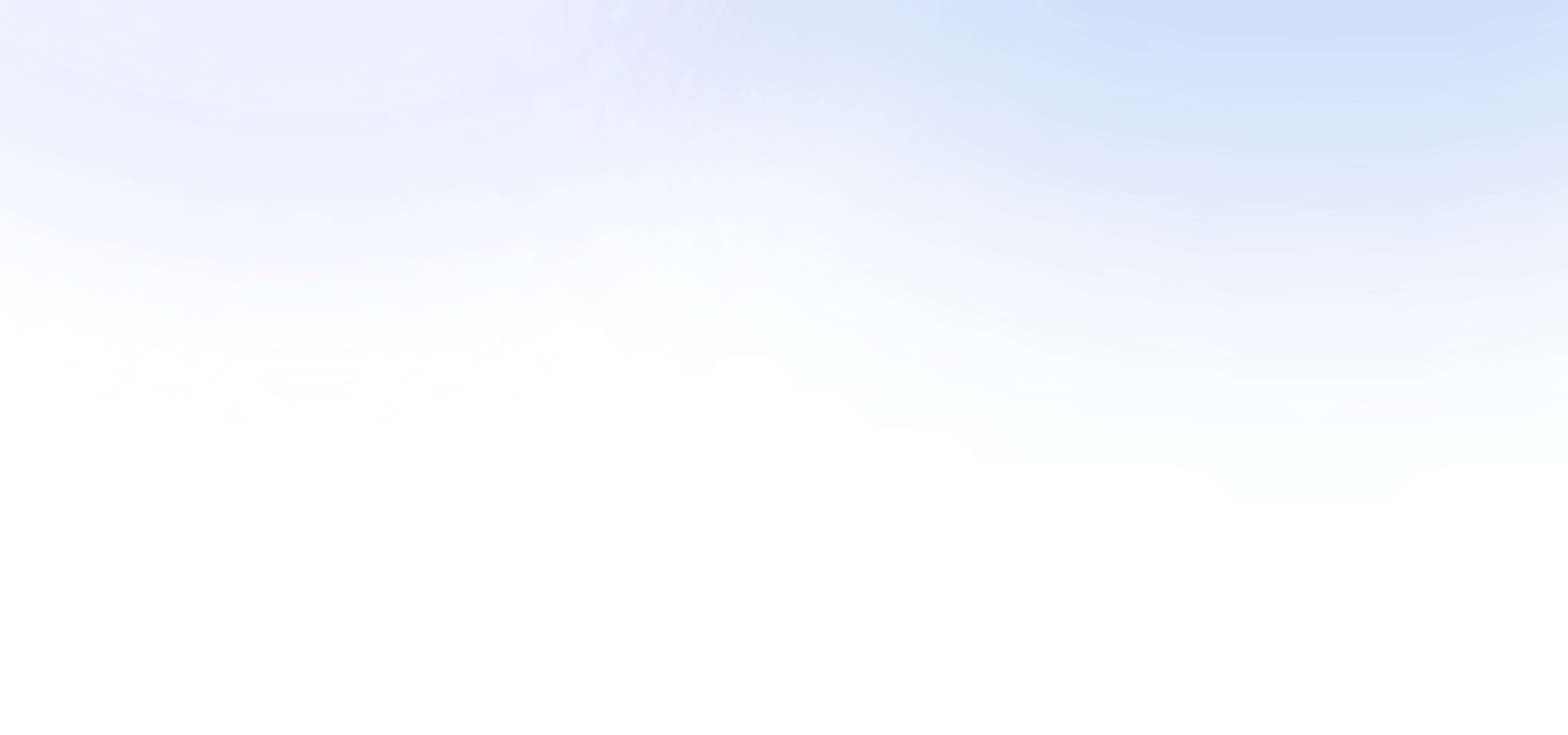

Bahkan dengan peningkatan Skill, audit AI memiliki lingkup aplikasi yang jelas. Ini bagus dalam pemindaian dan pemeriksaan standar kode untuk pola kebocoran yang diketahui, tapi..Hal ini masih sulit untuk mengatasi secara efektif kesenjangan kompleks yang membutuhkan pemahaman dalam-dalam dari keseluruhan desain perjanjian, lintas-kontrak logika atau model ekonomiAku tidak tahu. Masalah semacam itu masih perlu dialamatkan oleh ahli audit yang berpengalaman dan, dalam konteks logika komputasi yang kompleks, pengenalan formalisasi untuk memberikan jaminan yang lebih besar. Dalam konteks ini, Beosin membangun Skill Enhanced AI Baseline Check + Manual Depth Audit + Formalized Three Audit Model, masing-masing difokuskan dan pelengkap。

SKOP RUANG LINGKUP KAPASITAS AUDIT DARI MODEL AI GENERIK: UJI PERBANDINGAN TERKONTROL DAN ANALISIS KASUS

DARI PERPUSTAKAAN PROYEK DI MANA AUDIT MANUAL TELAH SELESAI, MAKALAH MEMILIH DUA JENIS KONTRAK YANG SANGAT BERVARIASI DALAM KOMPLEKSITAS UNTUK MENGUJI KASUS: SALAH SATUNYA ADALAH KONTRAK SEDERHANA YANG LEBIH INDEPENDEN SECARA LOGIS DAN MEMILIKI BATAS FUNGSIONAL YANG JELAS. PROYEK-PROYEK SEMACAM ITU BIASANYA ADALAH SKENARIO AI YANG PALING TERDOKUMENTASI DAN PALING DOMINAN SECARA TEORITIS; YANG LAIN MELIBATKAN KONTRAK-KONTRAK YANG RUMIT YANG MELIBATKAN INTERAKSI MULTI-KONTRAK, MESIN-MESIN NEGARA-KOMPLEKS ATAU RELIANCE CROSS-AGREMENT, YANG MERUPAKAN ADEGAN BERISIKO TINGGI PALING SERING DISAJIKAN KETIKA INDUSTRI MEMBAHAS \"AI SEBAGAI ALTERNATIF UNTUK AUDIT MANUAL\"。

SEBAGAI PERBANDINGAN, KAMI MENGGUNAKAN KODE PERPUSTAKAAN YANG SAMA PERSIS UNTUK MEMUNGKINKAN AI UNTUK MENJALANKAN AUDIT SECARA INDEPENDEN, MENGHASILKAN LAPORAN DAN MENYELARASKANNYA DENGAN LAPORAN AUDIT MANUAL. PROSES OUTPUT KEDUA LAPORAN BENAR-BENAR TIDAK TERGANGGU - - AUDITOR MANUAL TIDAK MENGETAHUI HASIL AI KETIKA MEREKA MELAPORKAN, DAN TIDAK SALING MEMPENGARUHI. AKHIRNYA, KAMI AKAN MENGANALISIS HASIL DARI EMPAT DIMENSI:

Kasus Kontrak Mata Uang & Standar (BSC-USDT / BEP20USDT.sol)

Tes pertama yang kami ambil & nbsp standar; kontrak token BEP-20, disiapkan menggunakan Solidity 0.5.16. Logikanya relatif independen, batas fungsionalnya jelas, tidak melibatkan interaksi silang-kontrak apapun, dan risiko keamanan utamanya terkonsentrasi dalam beberapa pola celah yang umum dan dikenal. Ini jenis kontrak sekarang secara teoritis skenario yang paling dominan untuk AI auditing ... • Ada banyak kontrak token standar seperti itu dalam data pelatihan, dan ada kesenjangan yang lebih jelas dalam aturan。

AI out total 6 waspada (2 high-risk, 1 medium-risk, 3 low-risk/disarankan), yang signifikan dalam istilah kuantitatif. Secara umum, barang-barang berisiko rendah dan rekomendasi umumnya akurat dan meliputi spesifikasi kode umum seperti versi Soliditas lama dan cara di mana variabel negara diekspos, dengan beberapa nilai referensi. Namun, kedua dari AI's "high-risk" outputs constitution misculasi. AI label homeer hak casting dan hak istimewa sebagai celah berisiko tinggi - – Pada praktiknya, untuk mata uang stabil terpusat (USDT), kepemilikan seigniorage adalah desain yang diharapkan, dan penilaian risiko harus dikombinasikan dengan kombinasi kontrol tanda tangan ganda, mekanisme pengaturan otoritas, dan strategi promosi kontrak。Rasionalitas struktur otoritas tersebut bergantung secara mendasar pada model bisnis proyek daripada kode itu sendiri, AI KURANG BAHASA SEPERTI INI DAN HANYA DAPAT MENILAI ATAS DASAR PENCOCOKAN POLA。

Kasus uji coba tersebut menunjukkan bahwa AI mampu mengidentifikasi struktur otoritas, tetapi tidak mampu untuk menilai apakah otoritas tersebut masuk akal dalam kaitannya dengan konteks bisnis, sehingga penandaan langsung dari pemilik seigniorage dari kontrak tipe USDT sebagai "high-risk loophole" adalah kesalahan klasik yang jauh dari logika bisnis yang sebenarnya — kekeliruan semacam itu dapat mengganggu penilaian proyek dari risiko nyata。

Kasus Besar & nbsp; kontrak bisnis B Complex (IPC Protokol / 2025-02-recall)

Grup kedua menguji proyek Protokol IPC dalam laporan publik platform Code4rena (report link: code4rena.com/reports/2025-02-recall). Proyek ini terdiri dari beberapa komponen inti saling tergantung, seperti Gateway, SubnetActor dan model proksi Diamond, dan keselamatan sangat bergantung pada pemahaman mendalam tentang keseluruhan struktur perjanjian dan logika interaksi lintas-komponen, yaitu adegan khas serangan ekologi bernilai tinggi di DeFi. Berikut ini adalah temuan AI:

Dalam menghormati kontrak kompleks, AI audit dari total output 3 berisiko tinggi, 6 berisiko tinggi, dan siaga risiko, tidak output buruk. Akan tetapi, jumlah mereka yang signifikan ditemukan oleh para auditor telah disalah dapati - AI membuat penilaian risiko yang salah karena kurangnya konteks. Pada saat yang sama, dari & nbsp; 9 celah tingkat tinggi yang diidentifikasi oleh auditor, AI hanya meliputi satu item secara keseluruhan, dan dua lainnya ditemukan tetapi jelas dinilai rendah (sebenarnya Tinggi, AI melaporkan Mediam), sementara enam sisanya tidak ditemukan sama sekali. Dari 4 lubang tingkat menengah, AI meliputi 1 item dan 3 benar-benar hilang。

Fitur umum dari celah ini adalah bahwa mereka semua bergantung pada penalaran lengkap dari jalur transisi protokol melintasi komponen daripada model yang cocok dengan fungsi tunggal。Pada kasus & nbsp; H-01 (pembukaan kembali tanda-tangan) dalam laporan audit manual, celah-lubang perlu digunakan untuk memahami maksud desain untuk verifikasi multiple-signature, bagaimana agressor menyusun koleksi tanda tangan duplikat, dan bagaimana perilaku mengelilingi ambang berat. Hal yang sama berlaku untuk H-06 (leave) fungsi re-atting): celah hanya ada dalam keadaan kritis dari subnet Bootstream, yang membutuhkan pemahaman dari lintas-ketergantungan antara aliran rekrar, pemicu Bootstream dan urutan waktu panggilan eksternal. Sebuah celah logis yang serupa tidak dicatat dalam daftar alarm untuk AI。

HASIL TERSEBUT MENUNJUKKAN BAHWA DALAM AUDIT KONTRAKTUAL YANG KOMPLEKS, KAPASITAS AUDIT AI ' S DIDASARKAN PADA PENGENALAN MODEL KODE LOKAL, SEMENTARA KESENJANGAN TINGKAT KESEPAKATAN MUNGKIN MEMILIKI BIAS DALAM MEMAHAMI LOGIKA BISNIS SECARA KESELURUHAN. KAPASITAS PENALARAN SAAT INI AI ' S TIDAK DAPAT SECARA EFEKTIF DITUTUPI KETIKA KONDISI PEMICU DARI CELAH RENTANG BEBERAPA KONTRAK, BEBERAPA NEGARA BAGIAN DAN BEBERAPA TINGKAT PANGGILAN。

DALAM KOMBINASI DUA KASUS, AUDIT AI TIDAK TANPA NILAI -Ini membuat kontribusi substansial untuk cakupan pola yang diketahui dari celah, kode spesifikasi cek dan penemuan beberapa perspektif independenAku tidak tahu. Tapi batas nilainya sangat jelas:Ini bisa menjadi scan dasar, tapi bukan kesimpulan keamanan langsung。Untuk perjanjian kompleks, reliance hanya pada laporan AI tidak hanya akan meninggalkan celah berisiko tinggi, tetapi juga karena sejumlah besar whistleblower berkualitas rendah menempati waktu penayangan signifikan dalam tim. Ini adalah jantung Beosin ' s penciptaan basis pengetahuan Skill dan pengenalan ketiga mekanisme model audit dalam proses audit.

AI. II. Bank Pengetahuan Keterampilan Khusus: Jalur Teknik untuk Meningkatkan Inspeksi Garis Dasar AI

. . . . . . . . . . . . . . . . . . . . . Apakah itu manajemen otoritas, mekanisme likuiditas AMM, validasi berita di seberang jembatan, atau logika kliring dari sebuah perjanjian pinjaman, AI saat ini mampu hanya sesuai dengan karakteristik wajah kode, membuatnya sulit untuk menentukan apakah kode bermasalah atau tidak dalam hubungannya dengan lanskap bisnis tertentu dan logika defensif. Di jantung masalah ini adalah penggabungan yang terstruktur dari pengalaman yang dikumpulkan oleh ahli audit selama bertahun-tahun ke dalam penilaian AI untuk memberikan mereka dengan tingkat tertentu pemahaman operasional。

Namun, perlu dijelaskan bahwa bahkan dengan pengenalan peningkatan ketrampilan, posisi AI ' s dalam audit tidak akan berubah。Audit Manual ologano tetap tidak tergantikan untuk masalah kompleks yang melibatkan interaksi multi-kontrak, pemodelan ekonomi dan teknik serangan baruAku tidak tahu. Peran Skill adalah untuk meningkatkan kualitas pemindaian awal ke tingkat yang benar-benar berguna dalam lingkup AI (misalnya untuk mengidentifikasi model celah umum dan memahami logika bisnis sampai batas terbatas) dan untuk memberikan hasil awal yang lebih berharga untuk audit manual, daripada menciptakan serangkaian alarm yang tidak efektif yang membutuhkan pengawasan berulang。

2.1 Penghalusan dari bidang audit: mekanisme pembinaan Peraturan Keterampilan

Asas pengetahuan Skill Beosin ' s, yang berasal dari lebih dari 4000 proyek kontrak pintar yang telah menyelesaikan audit manual, telah secara ekstensif dirangkum, dirangkum dan dikolasi oleh para ahli audit atas dasar artikel demi artikel. Pembentukan setiap aturan melengkapi seluruh proses dari penemuan celah ke pendaratan aturan: Setelah para auditor telah mengidentifikasi isu-isu keamanan dalam proyek nyata, mereka akan menyelesaikan rute serangan, melakukan analisis in-depth dari penyebab yang mendasari, memverifikasi efektivitas program rehabilitasi, dan akhirnya mengatur seluruh set persepsi defensif ini ke dalam entri aturan dengan kriteria berbasis konteks untuk dimasukkan ke Perpustakaan Skill untuk panggilan audit selanjutnya。

Berikut ini adalah sampel salah satu aturan di perpustakaan Skill, yang berisi pola lubang, jalur serangan, penyebab mendasari dan struktur empat dimensi yang diusulkanKANTOR:

[Beosin-AMM Skill-1] tambahkan cek likuiditas yang diputus oleh perintah transfer

Moda Lubang Lubang:Kontrak yang menentukan apakah imbangan WBNB dalam Pair melebihi jumlah cadangan (balanceof >=reserve+required) untuk menjadi operasi likuiditas tambahan. Tes ini mengandalkan asumsi bahwa WBNB mendahului token ke Pair, tetapi fungsi addLiquidityETH dari Router tetap untuk beralih token ERC-20 ke WETH, dan urutan transfer fungsi addLiquidity ditentukan berdasarkan urutan parameter。

Jalur penyerangan:Para penyerang harus menggunakan ddLiquidityETH (coin fixed first) atau memanggil ddLiquidity (Token, WBNB, ...) untuk memindahkan Token ke Pair sebelum WBNB. WBNB belum tiba pada saat pengujian, baranceof=reserve, fungsi deteksi kembali salah, sehingga benar-benar memotong batas 'tidak menambahkan kebebasan'。

Penyebab:Metode pengujian berdasarkan snapshot saldo Pair, yang secara teknis tidak dapat diandalkan pada tingkat desain, membagi swap dan menambah likuiditas, secara struktural cacat daripada mencapai Bug。

Saran saran untuk rehabilitasi:Digantikan oleh larangan transfer langsung dari alamat daftar non-putih ke Pair, semua transaksi dilakukan melalui fungsi built-in kontraktual, menghilangkan defisiensi mendasar dari deteksi snapshot saldo pada tingkat struktural。

Aturan ini bukan ilustrasi sederhana dari model kode tunggal, tetapi kombo sistematis dari jenis serangan: bagaimana kondisi pemicu dirangkum, bagaimana penyerang bypass deteksi, di mana mekanisme deteksi terstruktur, dan pada tingkat apa intervensi perbaikan diperlukan。

2.2 Liputan tentang dasar pengetahuan

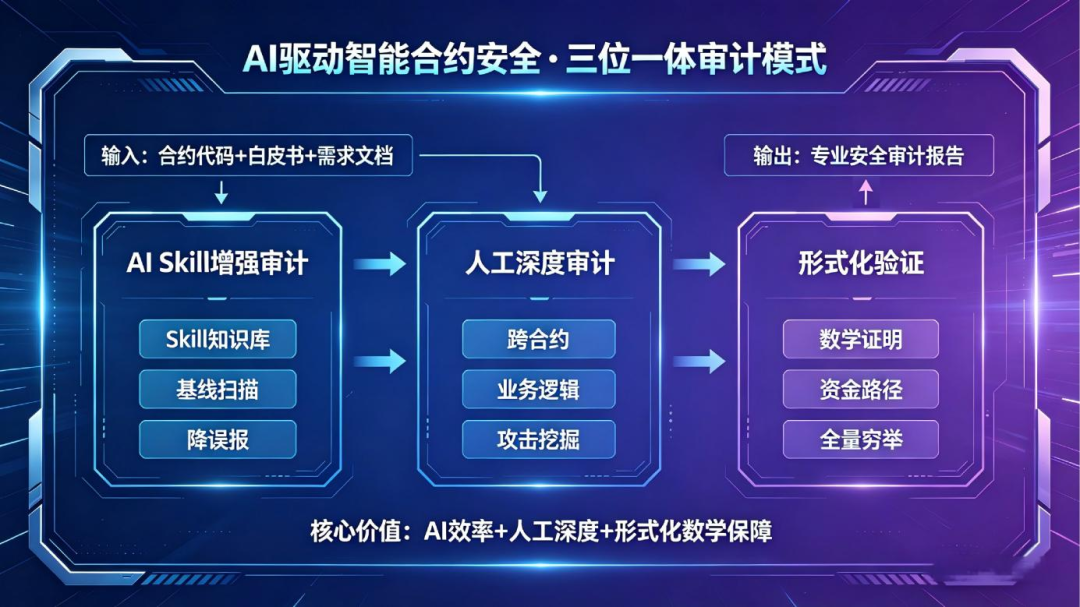

Kini, Beosin telah menciptakan celah keterampilan yang berdedikasi yang meliputi gudang teknologi utama Web3Termasuk kategori utama seperti Solidity, Rust, Motoko, FunC, Go dan ZKAku tidak tahu. Kandungan terasnya, yang tidak tersedia secara publik sebagai aset inti internal, terstruktur sebagai berikut:

Keterampilan-keterampilan di bawah setiap repositori dikelola secara terpisah sesuai dengan jenis celah, dan setiap aturan berisi penomoran, kondisi pemicu, pengurangan rute serangan, logika penentuan konteks dan usulan untuk perbaikan. Secara keseluruhan Skillku akan terus berkembang dengan munculnya masing-masing jenis serangan baru dan akumulasi contoh audit untuk memastikan bahwa tetap dalam langkah dengan lingkungan ancaman nyata dalam rantai。

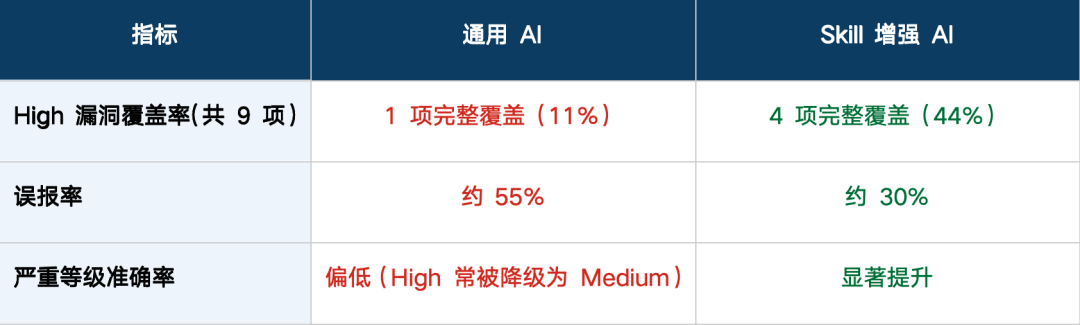

2.3 Perbandingan kualitas pemeriksaan dasar setelah intervensi Skill

Untuk mengkuantifikasi dampak aktual dari perpustakaan Skill pada kualitas pemindaian garis dasar, kita menggunakan dua kasus tes dalam bab II sebagai tanda aras untuk mengoperasikan peningkatan generik AI dan Skill pada perpustakaan kode yang sama, masing-masing, dan untuk membandingkan hasil berdasarkan item。

PERBANDINGAN KONTRAK TOKEN STANDAR (BEP-20):

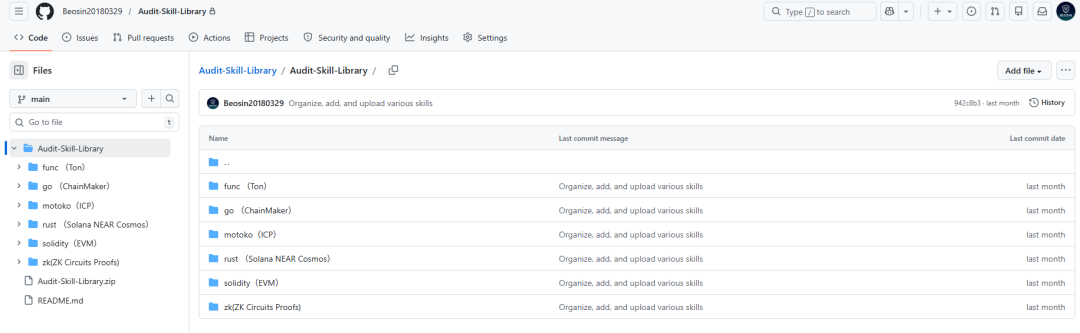

Perbandingan Kasus B. Perbandingan kontrak bisnis kompleks (IPC Protocol):

Perbandingan menunjukkan bahwa kualitas pengujian untuk kedua jenis kontrak telah ditingkatkan secara signifikan dengan pengenalan dan Skill. Di skenario kontrak mata uang standar, pelaporan palsu berisiko tinggi dihilangkan akibat masuknya kemampuan penilaian bahasa bisnis; dalam skenario kontrak bisnis yang kompleks, cakupan model celah yang diketahui meningkat dari 11 persen menjadi 44 persen, tingkat salah tinjau menurun dari sekitar 55 persen menjadi sekitar 30 persen, dan akurasi penilaian kelas serius ditingkatkan secara signifikan. Laporan tersebut dapat berfungsi sebagai pemeriksaan dasar untuk membantu para pihak proyek memahami defisiensi kode di muka. Meskipun isu - isu ini tidak akan mengakibatkan kerugian keuangan langsung untuk sementara waktu, mereka akan terus berdampak positif yang penting terhadap pemeliharaan dan peningkatan proyek - proyek berikutnya。

Namun, data juga jelas mengungkapkan batas inheren dari kemampuan AI:Bahkan dengan peningkatan Skill, cakupan kesenjangan High dalam kontrak kompleks hanya 44%Aku tidak tahu. Kesenjangan mendalam poligami yang memerlukan penalaran jalur lintas-kontrak, analisis model insentif ekonomi, atau kondisi seri-waktu tertentu untuk memicu tetap jauh di luar kemampuan pemindaian garis dasar AI. Ini adalah alasan yang mendasari mengapa, mengikuti pengenalan Peningkatan Keterampilan, rantai audit manual penuh tetap dalam proses audit。

Kertas putih 2,4 Kertas putih sebagai input audit: penjajaran kode dengan maksud desain Verifikasi

Selain celah matriks, kami telah menambahkan kapasitas penting untuk proses audit: Guna kertas putih projek sebagai input tambahan untuk & nbsp; AIKeserasian antara pencapaian kode dan desain kertas putih disahkanAku tidak tahu。

SECARA KHUSUS, SEBELUM DIMULAINYA AUDIT KODE, AI SECARA SISTEMATIS MENAFSIRKAN PROYEK ' S WHITE PAPER, SPESIFIKASI TEKNIS DAN BERKAS PERMINTAAN, EKSTRAK DARI MEREKA ROLE AJIN MODEL, CORE BUSINESS PROCESS, DEFINISI BATAS TERPERCAYA DAN BATASAN PERILAKU YANG DIHARAPKAN, DAN MEMBENTUK RANGKUMAN NARATIF PROYEK TERSTRUKTUR. KEMUDIAN, DI SELURUH AUDIT KODE, AI TERUS REFERENSI SILANG DENGAN KONTEKS INI. MEKANISME INI TELAH MENGHASILKAN DUA HASIL BERHARGA DALAM PENGGUNAAN PRAKTISNYA:

PERTAMA, SEHUBUNGAN DENGAN STRUKTUR OTORITAS DALAM KODE YANG TAMPAKNYA MENGANDUNG RISIKO, AI AKAN MENYESUAIKAN PENILAIANNYA SESUAI JIKA NIAT DESAIN DAN BATASANNYA DINYATAKAN DENGAN JELAS DALAM WHITE PAPER, DENGAN DEMIKIAN SECARA EFEKTIF MENGURANGI KESALAHAN TERSEBUT。

KEDUA, JIKA KODE MEMENUHI PENYIMPANGAN YANG JELAS DARI KOMITMEN WHITE PAPER, SEPERTI BAHWA MEKANISME PERLINDUNGAN TITIK SLIP YANG DIKLAIM DALAM DOKUMEN TIDAK DICAPAI DALAM KODE, ATAU JIKA BATASAN WAKTU JENDELA PROSES PEMERINTAHAN TIDAK DILAKSANAKAN DENGAN BENAR, AI AKAN MENGELUARKAN PERINGATAN SESUAI. KETIADAAN KONSISTENSI ANTARA KODE DAN DOKUMEN TERSEBUT MUDAH DIABAIKAN DALAM PEMINDAIAN KODE KONVENSIONAL, TETAPI SERING KALI MERUPAKAN BAHAYA KEAMANAN POTENSIAL, SEMENTARA MEMBANTU PROYEKTOR UNTUK MENGHINDARI, SEJAUH MUNGKIN, PERILAKU YANG TIDAK SEJALAN DENGAN HARAPANNYA。

/ III. Model audit tiga kali lipat: lengkapi jaminan koordinasi pembangunan keamanan kontrak pintar

Setelah kontrak yang cerdas dikerahkan, biaya setiap celah sering kali tidak dapat dikembalikan. Beosin Beosin menggunakan manual in-depth audit + validasi sebagai dasar audit kontraktual, berfokus pada isu yang mungkin telah menyebabkan kerugian keuangan atau anomali logika. Pada saat yang sama, kami telah memperkenalkan pemeriksaan dasar AI yang ditingkatkan berdasarkan basis pengetahuan Skill eksklusif, yang membantu klien untuk mendeteksi lebih banyak masalah kode awal yang saat ini hanya cacat dan tidak menyebabkan bahaya yang sebenarnya. Atas dasar iniBeosin build sebuah manual in-depth audit + validasi formalisasi + alineal tertingkatkan AI pemeriksaan tiga model audit untuk mengembangkan sistem keamanan yang lebih komprehensif dengan tiga lapisan kolaborasiAku tidak tahu。

Manual 3.1 In-depth audit dan validasi formalisasi: pilar inti keamanan dan keselamatan

Secara manual diauditKeunggulan inti adalah pemahaman yang mendalam mengenai keseluruhan desain perjanjian dan analisis proaktif risiko potensial dari sudut pandang penyerangAku tidak tahu. Dokter spesialis audit yang berpengalaman dan berpengalaman bertanggungjawab untuk audit tingkat kesepakatan proyek yang komprehensif, termasuk validasi logika interaktif lintas-kontrak, analisis tatap muka terhadap keamanan keuangan, analisis logis perjanjian di bawah kondisi pasar ekstrem dan identifikasi dan penilaian jenis serangan baru. Kesepahaman defensif tingkat perjanjian-perjanjian ini, yang sangat bergantung pada akumulasi jangka panjang dan pengalaman operasional ekologi Web3, saat ini tidak dapat dicapai secara independen di tingkat alat。

Atas dasar ini, Beosin menerjemahkan temuan audit manual ke dalam jaminan matematika kuantitatif melalui rantai alat internal. Sebagai tanggapan terhadap logika bisnis inti yang diidentifikasi oleh ahli audit, seperti jalur kritis untuk risiko tertinggi, seperti aliran dana, perhitungan harga, Beosin telah terintegrasi LLM-driven formalisasi ke dalam rantai alat sertifikasi internalBANGUN SEBUAH MESIN LOOP TERTUTUP YANG DISEBUT "AI CODE GENERATION QUIZ FORMALISASI, VALIDASI DAN PRESISI BACK-DRIVING"Aku tidak tahu. rantai alat dimulai dengan pustaka bahasa audit berakumulasi Beosin sebagai basis pengetahuan, dengan modelling wajah serangan dari jalur berisiko tinggi yang diidentifikasi secara artifisial, mendukung kandidat awal set untuk formalisasi norma atribut non-varian dan keselamatan; dan kemudian, mesin sertifikasi formalisasi otomatis menyediakan validasi kelelahan dari integritas kontrak. Ketika mesin validasi menemukan pengecualian, sistem secara otomatis membedakan antara dua jenis situasi: Jika pengecualian muncul dari penyimpangan antara definisi normatif dan sintaks operasional, konteks terbalik modul AI dimurnikan untuk mendorong putaran berikutnya iteratif; jika sebaliknya sesuai dengan jalur nyata yang tersedia kode kontrak, itu langsung diekspor sebagai bukti celah, diikuti dengan jalur lengkap serangan, untuk konfirmasi dan perbaikan selanjutnya oleh ahli audit. Kedua jalur mendorong kondensasi loop tertutup sampai konfirmasi matematika dari properti target ditetapkan untuk semua masukan yang mungkin. Kepantasan kritis yang diverifikasi oleh mekanisme loop tertutup merupakan garis pertahanan yang paling definitif dalam sistem keamanan kontraktual secara keseluruhan, mengurangi permukaan dampak ke kisaran yang sangat sempit。

3.2 ELFON DITINGKATKAN AI PEMERIKSAAN DASAR: LAYANAN SIAGA RISIKO BERKELANJUTAN UNTUK PENGEMBANG

Sementara ituBeosin juga akan menyediakan pemeriksaan dasar AI tertingkatkan berdasarkan basis pengetahuan Skill sebagai layanan stand-alone kepada klienAku tidak tahu. Tidak seperti audit in-depth manual yang difokuskan untuk mengidentifikasi kesenjangan berisiko tinggi, layanan terletak lebih dekat dengan laporan kesehatan kode untuk tim pengembangan。PEMINDAIAN BASELINE AID AKAN MEMBERIKAN CAKUPAN PENUH KODE KONTRAKPermasalahan potensial yang perlu ditujukan oleh pengembang dalam pemeliharaan dan proses iteratif proyek selanjutnya, yang saat ini tidak mengakibatkan kerugian ekonomi langsung, ditujukan secara sistematis. Contoh-contoh termasuk penggunaan dependensi yang ketinggalan zaman, pernyataan peristiwa kritis yang hilang, variabel negara yang tidak sejalan dengan eksposur praktik terbaik, dan , yang dapat dioptimalkan lebih lanjut; dan model penggunaan Gas. Sementara isu-isu ini biasanya tidak akan dieksploitasi secara langsung oleh para penyerang di bawah logika operasional saat ini, beberapa dari mereka mungkin berevolusi menjadi risiko keamanan nyata sebagai fungsi perjanjian diperluas, kode re-engineering atau religi eksternal diperbarui. Ketiga tingkat tersebut difokuskan, langkah demi langkah, dan bekerja sama pada sistem pengamanan yang lengkap untuk keamanan proyek Web3。