TAK ADA CELAH $293 JUTA DALAM KODE. APA CELAH KONFIGURASI DVN YANG MENCIPTAKAN KASUS PERETAS TERBESAR TAHUN 2026

Kata "audit berlalu " tidak meliputi posisi parameter tersebut

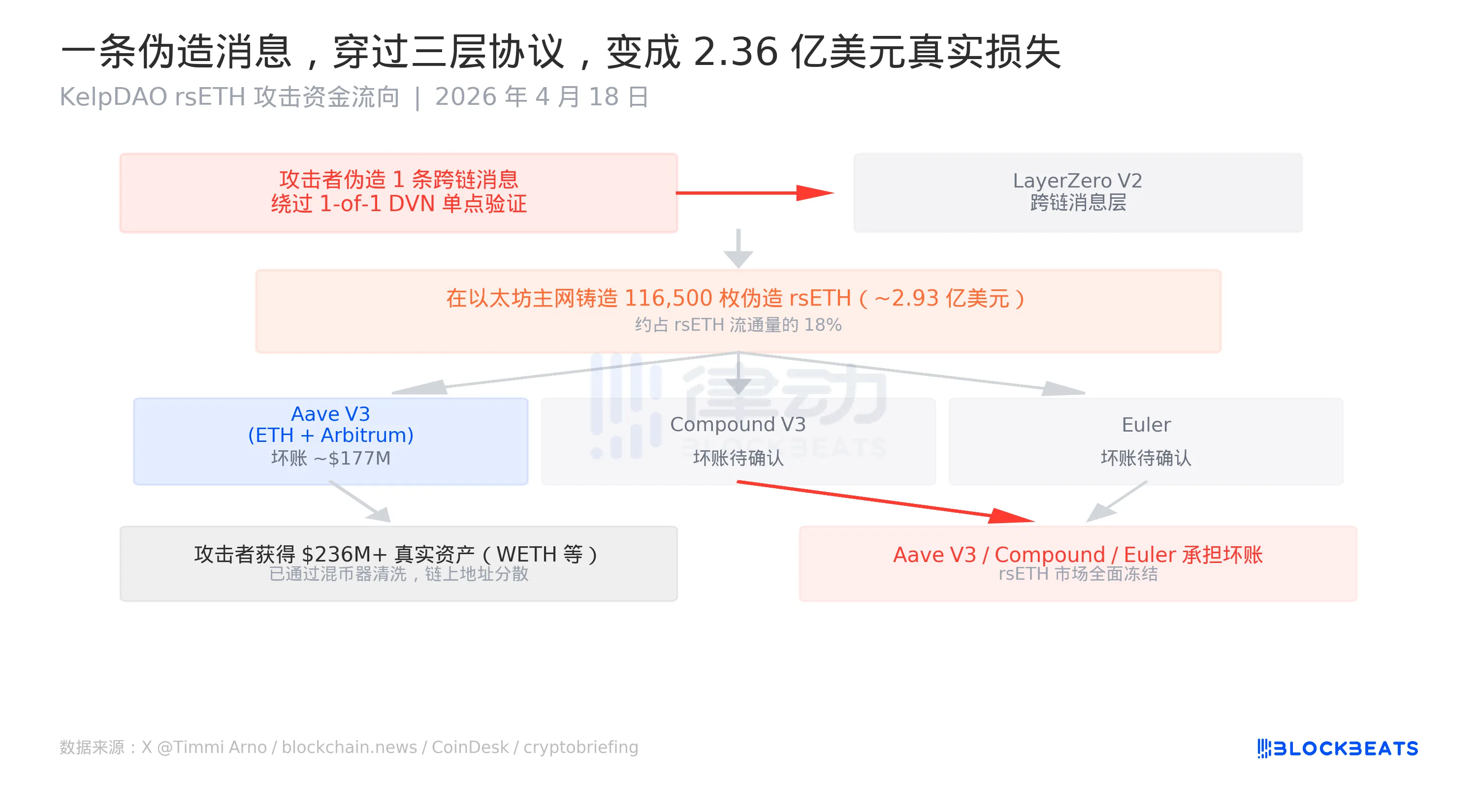

Tanggal 18 April 2026, perjanjian pemindahan kembali likuiditas Kelp DAO dibatalkan dari jembatan oleh para penyerang dalam hitungan jam, 116.500 rseTH, dengan harga sekitar US $ 293 juta. Seluruh prosesnya sedikit lebih efisien, mulai dari memalsukan informasi rantai silang untuk meminjam aset nyata dalam tiga perjanjian pinjaman, Aave V3, Compund V3 dan Euler, dan para penyerang menarik kembali hari yang sama dengan $236 juta di WETH. Aave, SparkLend dan Fluid kemudian benar-benar membekukan pasar RSETH。

Ini adalah serangan DeFi terbesar sejak 2026。

Tapi satu hal yang membedakan serangan dari kebanyakan hacker. Kode kontrak pintar Kelp DAO tidak memiliki celah. Dari apa yang saya miliki saat ini, ini adalah gabungan dari dua pertanyaan: konfigurasi DVD 1-of-1, dan node DVD itu sendiri rusak. Dalam sebuah pernyataan, LayerZero resmi juga gagal menyebutkan kode kontrak, mencirikan masalah sebagai ØrsETH loophole" daripada "LayerZero loophole"。

$ 293 juta, tidak dalam kode baris apapun. Ia tersembunyi dalam parameter konfigurasi yang salah diisi untuk penyebaran。

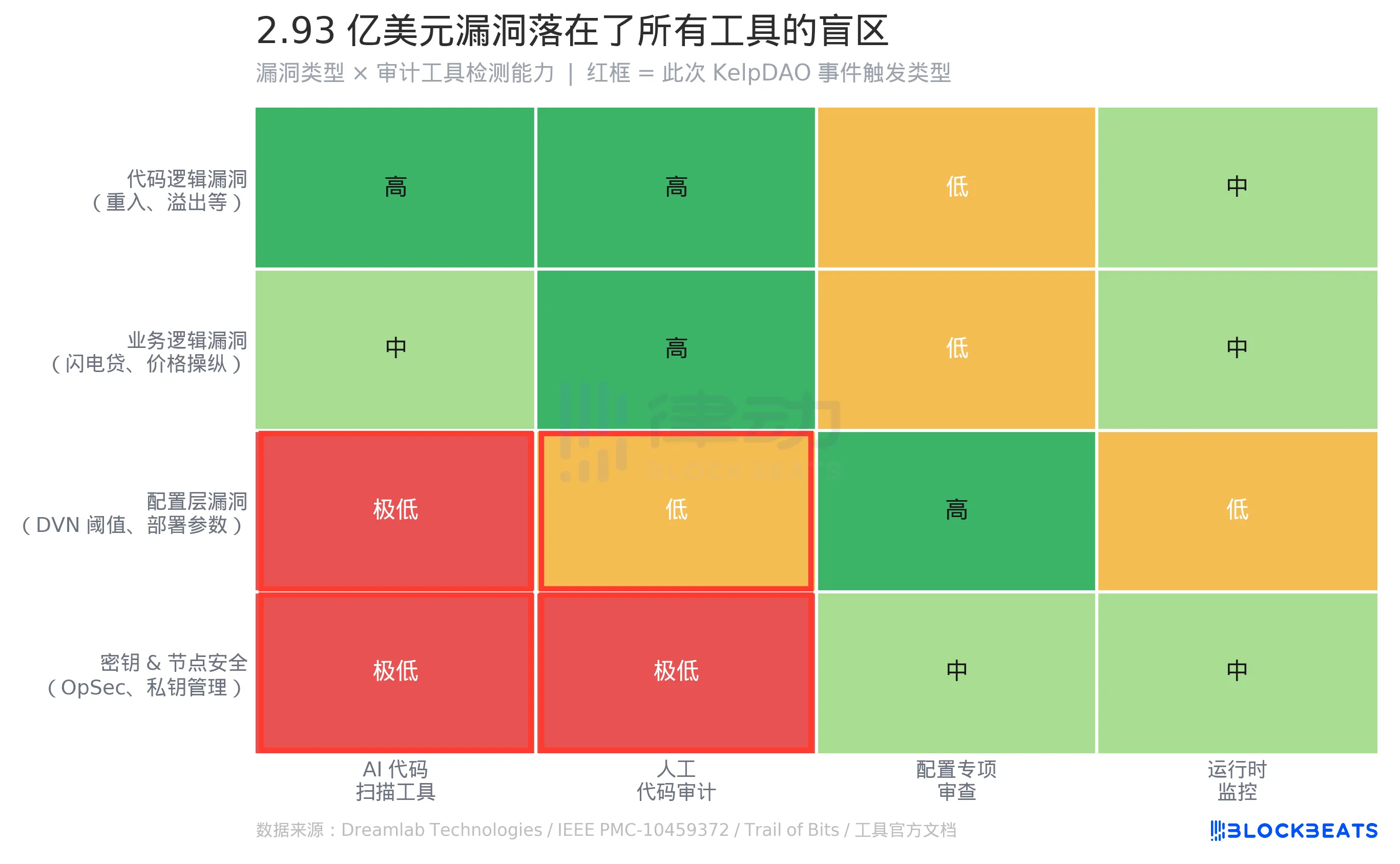

Logika umum dari audit keamanan DeFi adalah untuk menemukan kontrak, membaca kode dan menemukan celah. Logika ini bekerja dengan cukup baik dalam menanggapi celah logika kode, dan alat-alat seperti Slither dan Mythril lebih canggih dalam mendeteksi serangan ulang dan tumpahan pola yang diketahui. Audit Kode Tambahan LLM, yang telah dipromosikan dalam dua tahun terakhir, juga memiliki beberapa kapasitas untuk celah logika bisnis (misalnya, jalur arbitrage kilat)。

Tapi ada dua garis dalam matriks ini yang merah。

Kesenjangan dalam konfigurasi buta secara struktural dalam audit alat. Masalah dengan Kelp DAO tidak dalam berkas .sol, dan salah satu parameter - ambang DVN - ditulis ketika protokol dikerahkan. Parameter ini menentukan bahwa pesan rantai silang perlu disahkan oleh beberapa nodal yang disahkan agar dianggap sah. Ini tidak memasukkan kode, tidak memasuki jangkauan scan Sliter atau jalur eksekusi simbol Mythril. Menurut penelitian komparatif oleh Dreamlab Technologies, Slither dan Mythril mendeteksi 5/10 dan 6/10 kesenjangan dalam kontrak mereka, masing-masing, tetapi prestasi ini didasarkan pada premis bahwa lubang "dalam adalah dalam kode". Menurut IEEE, bahkan pada tingkat kode, alat yang tersedia hanya mendeteksi 8-20% dari celah yang tersedia。

DALAM HAL PARADIGMA AUDIT YANG ADA, TIDAK ADA ALAT UNTUK "MENCOBA UNTUK MASUK AKAL DARI AMBANG DVD". APA YANG DIPERLUKAN UNTUK MENDETEKSI RISIKO KONFIGURASI INI BUKANLAH PENGANALISA KODE, TETAPI DAFTAR KONFIGURASI TERTENTU: " NOMOR DVD YANG DIGUNAKAN DALAM PROTOKOL LINTAS RANTAI ≥ N? " , " APAKAH ADA PERSYARATAN AMBANG BATAS MINIMUM?" SAAT INI ISU SEMACAM ITU TIDAK DICAKUP OLEH STANDARDISASI ALAT ATAU BAHKAN OLEH NORMA INDUSTRI YANG DITERIMA SECARA LUAS。

Juga di zona merah adalah kunci dan keamanan nodal. Diago @0xKeluar menggambarkan node DVN sebagai "dipecahkan", yang jatuh dalam keamanan operasional (OpSec) dan melampaui deteksi alat analisis statik apapun. Baik auditor baris-pertama maupun alat pemindai AI memiliki kemampuan untuk memprediksi apakah kunci pribadi operator nodal akan bocor。

Serangan itu memicu dua daerah merah dalam matriks。

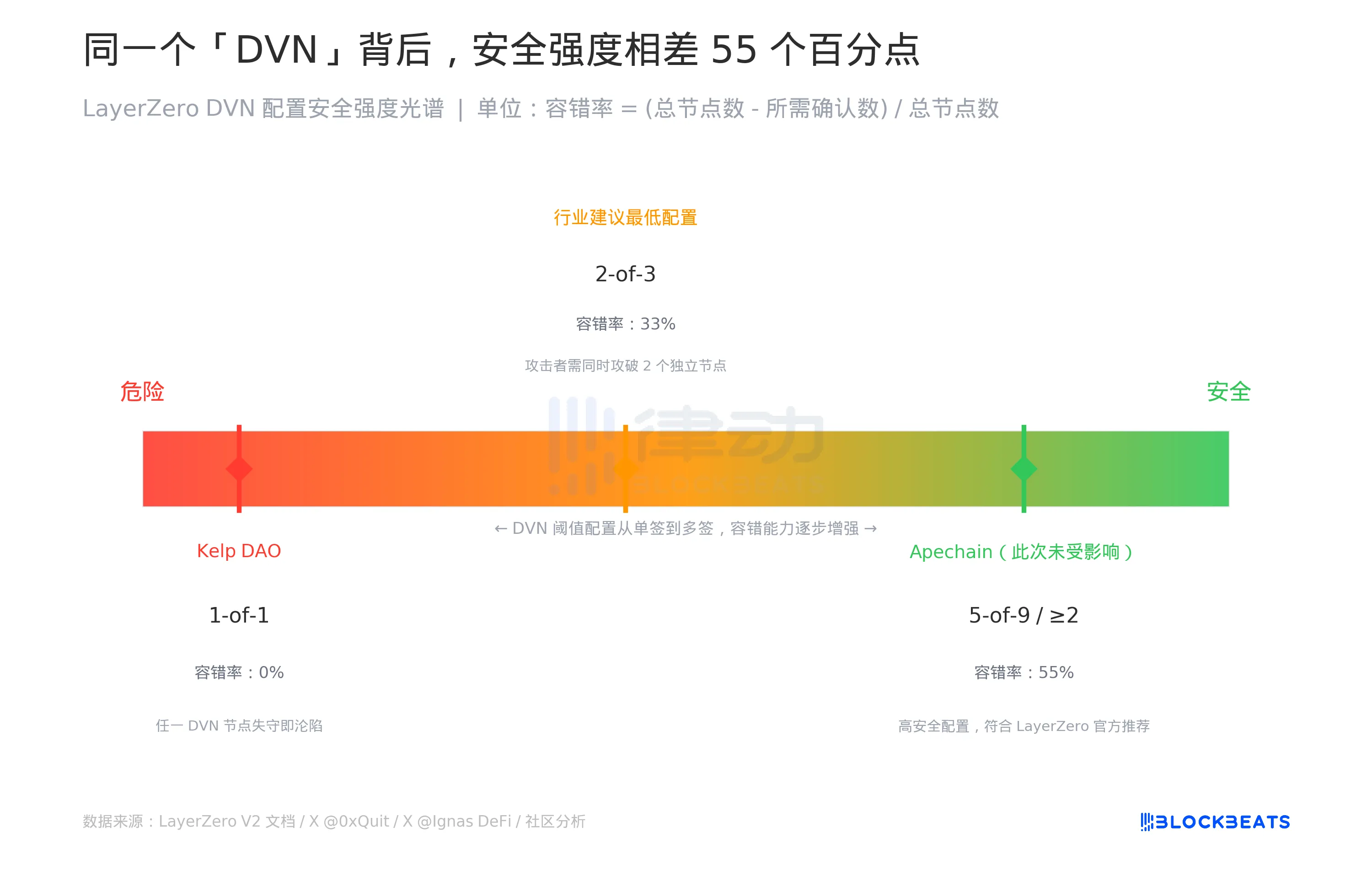

AFAIL DVN adalah mekanisme validasi pesan cross-link untuk LayerZero V2, yang dikenal sebagai Decentrazed Verfier Network. Filosofi desainnya adalah menyerahkan pengambilan keputusan keamanan ke lapisan aplikasi: setiap perjanjian untuk mengakses LayerZero dapat memilih untuk memerlukan beberapa node DVD untuk dikonfirmasi pada saat yang sama untuk merilis pesan cross-chain。

Ini "kebebasan" menciptakan spektrum。

Kellp DAO memilih paling kiri dari spektrum 1-of-1, hanya satu titik DVN untuk dikonfirmasi. Ini berarti bahwa tingkat toleransi kesalahan adalah nol dan bahwa penyerang dapat memalsukan hubungan silang acak dengan melanggar node tersebut. Sebagai kontras, Apechain, yang juga memiliki akses ke LayerZero, dilengkapi dengan lebih dari dua DVD yang diperlukan, yang tidak terpengaruh oleh insiden tersebut. LapisanZero, bahasa resmi dalam pernyataan adalah "semua aplikasi lain masih aman", dan subteks dari frasa adalah "keamanan tidak aman, tergantung konfigurasi mana yang Anda pilih."。

Saran industri normalnya adalah setidaknya 2-of-3 dan penyerang perlu memecahkan dua node DVD terpisah sekaligus dalam rangka menempa informasi, meningkatkan tingkat toleransi menjadi 33 persen. Konfigurasi keamanan yang tinggi seperti 5-of-9 dapat mencapai 55%。

Masalahnya adalah bahwa pengamat luar dan pengguna tidak melihat konfigurasi ini. Kepangeranan ini juga disebut "didukung oleh LayerZero," yang mungkin toleransi 0%, atau toleransi 55%. Keduanya disebut DVD dalam dokumen。

Dovey Wan, seorang investor enkripsi senior yang telah mengalami insiden Anyswap, menulis langsung pada X: "Layer Zero's DVD adalah sebuah validator 1/1 ... Semua rantai silang jembatan harus dikenakan untuk review keamanan penuh segera."

Pada Agustus 2022, jembatan Nomad ditemukan sebagai celah. Transaksi serangan pertama telah disalin, sedikit dimodifikasi, dan ditemukan sukses — ratusan alamat mulai menggandakan satu sama lain dan $190 juta dikeringkan dalam waktu berjam - jam。

Analisis eks posgo Nomad menyatakan bahwa sumber celah adalah \"inisialisasi akar tepercaya menjadi 0x00 pada upgrade rutin\". Ini adalah kesalahan konfigurasi yang terjadi selama fase penyebaran. Kekhalifahan Merkle membuktikan bahwa tidak ada masalah dengan logika validasi, bahwa kode itu sendiri tidak salah, dan bahwa masalahnya adalah bahwa nilai awal diisi secara keliru。

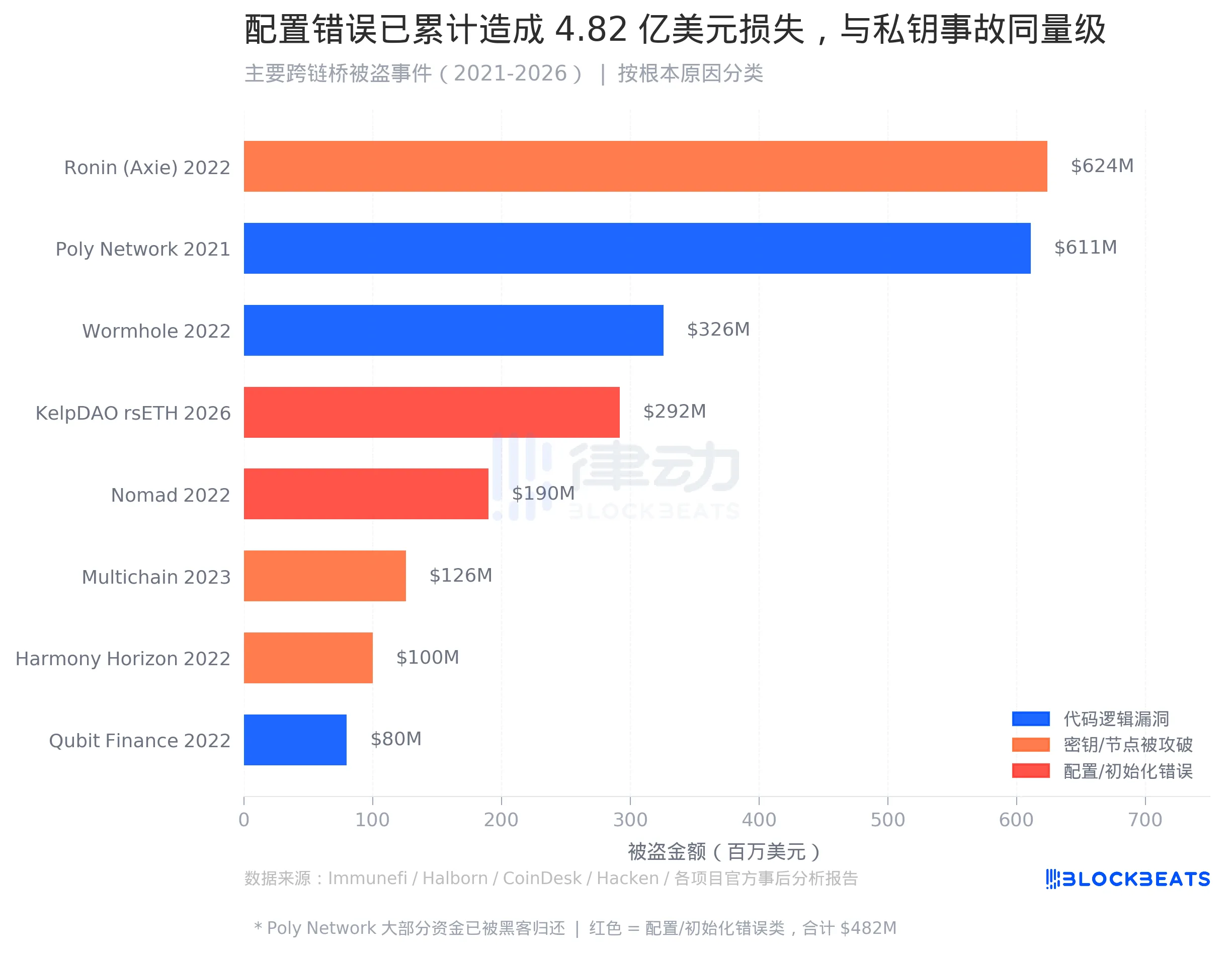

Kali ini, diambil bersama-sama dengan Nomad, konfigurasi/inisialisasi tipe kesenjangan telah menyebabkan kerugian sekitar $ 482 juta. Dari sepanjang sejarah pencurian jembatan trans-chain, ukuran kategori ini dapat dibandingkan dengan kebocoran kunci (Ronin $624 juta, Harmony $100 juta, Multichain $126 juta, total sekitar $850 juta)。

Namun, desain produk dalam industri code-auditing tidak pernah ditujukan untuk kategori ini。

Celah logika kode logika adalah yang paling dibahas dalam industri. Lubang cacing $ 326 juta dicuri dari Black, Qubit Finance, $ 8,0 juta karena sertifikasi tandatangan. Kasus-kasus ini memiliki analisis kesenjangan yang lengkap, analogi dan PoC berangka CVE, cocok untuk pelatihan dan optimalisasi alat audit. Masalah dengan lapisan konfigurasi tidak ada dalam kode. Ini sulit untuk masuk ke siklus produksi。

Rincian yang penting adalah bahwa dua peristiwa tipe konfigurasi dipicu secara berbeda. Secara tidak sengaja, ia mengisi kesalahan awal dalam upgrade rutin dan merupakan kesalahan. Official Kelp DAO 1-of-1 adalah opsi konfigurasi aktif - protokol LayerZero tidak melarang opsi ini, dan Kelp DAO tidak melanggar peraturan protokol apapun. One "complicance" pilihan konfigurasi dan one "failure" nilai awal akhirnya menunjuk pada konsekuensi yang sama。

Logika serangan itu sederhana: pesan silang rantai palsu mengatakan kepada jaringan Etherman bahwa "aset nilai setara telah terkunci dalam rantai lain" dan memicu penciptaan rsETH. Dan dapat diterima sebagai jaminan di bawah perjanjian pinjaman。

Para penyerang segera membubarkan 116.500 rsETH ke Aave V3 (Ether dan Arbitrum), Compund V3 dan Euler, meminjamkan aset nyata total lebih dari $236 juta. Menurut beberapa laporan, Aave V3 menghadapi valuasi utang yang tidak baik yang terpisah sekitar $177 juta. modul keselamatan Aave, Umbrella, yang dapat digunakan untuk menyerap utang yang buruk, memiliki cadangan WETH sekitar $ 50 juta, meliputi kurang dari 30 persen, dan sisanya akan ditanggung oleh janji WETH。

UU ITU BERAKHIR PADA ORANG-ORANG YANG HANYA INGIN MEMBUAT SEDIKIT KEPENTINGAN WETH。

Saat rilisnya masih melakukan survei bersama dengan Organisasi Respon Darurat Keamanan, SEAL Org, yang menunjukkan bahwa analisis after-action akan diterbitkan dengan Kelp DAO sekali informasi penuh tersedia. Kelop DAO mengatakan bahwa "remediasi aktif" sedang berlangsung。

Celah $ 293 juta tidak dalam kode. Kata "audit berlalu " tidak meliputi posisi parameter tersebut。