293 ล้านดอลลาร์ที่หลบหนีไม่ได้อยู่ในรหัส อะไรคือช่องว่างของการปรับแต่ง DVN ที่ทําให้เกิดคดีแฮ็คเกอร์ที่ใหญ่ที่สุด 2026

คําว่า "อดีต" ไม่ครอบคลุมตําแหน่งของพารามิเตอร์นั้น

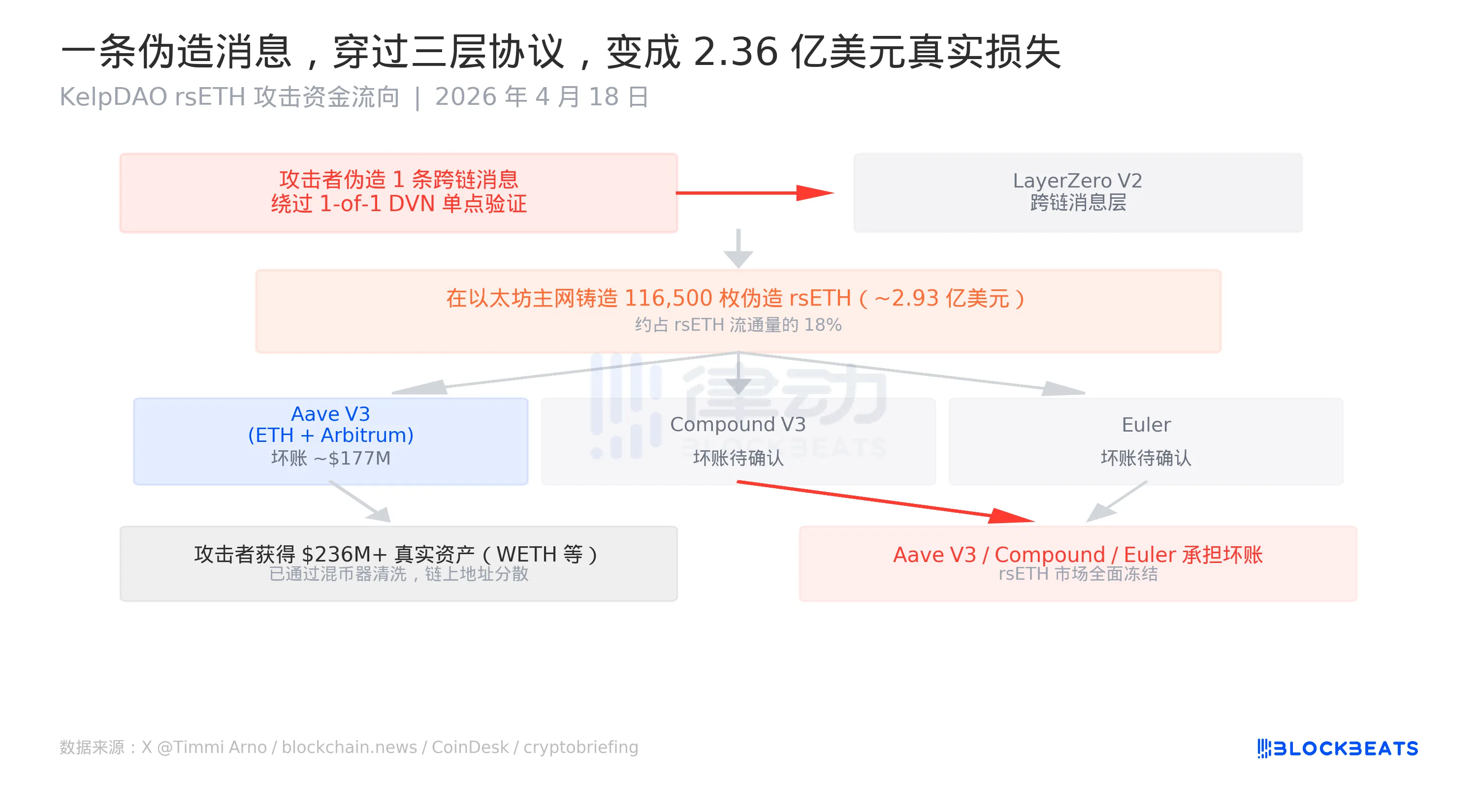

18 April 2026, Kelp DAO' ข้อตกลงการชําระหนี้ใหม่ได้รับการลบออกจากสะพานโดยผู้โจมตีในไม่กี่ชั่วโมง, 116,500 REETs ราคาประมาณ 293 ล้านเหรียญ. กระบวนการทั้งหมดนี้มีประสิทธิภาพมากขึ้น จากข้อมูลการปลอมแปลงข้ามช่อง เพื่อยืมสินทรัพย์จริงในสามข้อตกลงการกู้ยืม, Aave V3, Comlound V3 และออยเลอร์, และคนร้ายถอนตัววันเดียวกันด้วย $236 ล้านใน WATH. Aave, SparkLend and Fluid แล้วแช่แข็งตลาด rsEth อย่างสมบูรณ์。

นี่เป็นการโจมตีครั้งใหญ่ที่สุดตั้งแต่ปี 2026。

แต่สิ่งหนึ่งที่แยกการโจมตี จากแฮ็คเกอร์ส่วนใหญ่ รหัสสัญญาของเคลป ดีโอ ไม่มีช่องโหว่ @0x ออก นักวิจัยด้านความปลอดภัยที่เกี่ยวข้องในการสืบสวน เขียนบน X "จากสิ่งที่ฉันมีในปัจจุบัน นี่คือความต่อเนื่องของคําถามสองข้อ คือ การปรับแต่ง 1 ใน 1 ของ 1 แผ่นดีวีดี และโหนด DVD ถูกทําลายเอง ในประโยคอย่างเป็นทางการ เลเยอร์เซโรยังล้มเหลวในการพูดถึงรหัสสัญญา จําแนกปัญหาเป็น "ช่องว่าง"。

293 ล้านบาท ไม่มีรหัสสาย มันถูกซ่อนไว้ในพารามิเตอร์ของการปรับแต่งที่เต็มไปแล้ว สําหรับการใช้งาน。

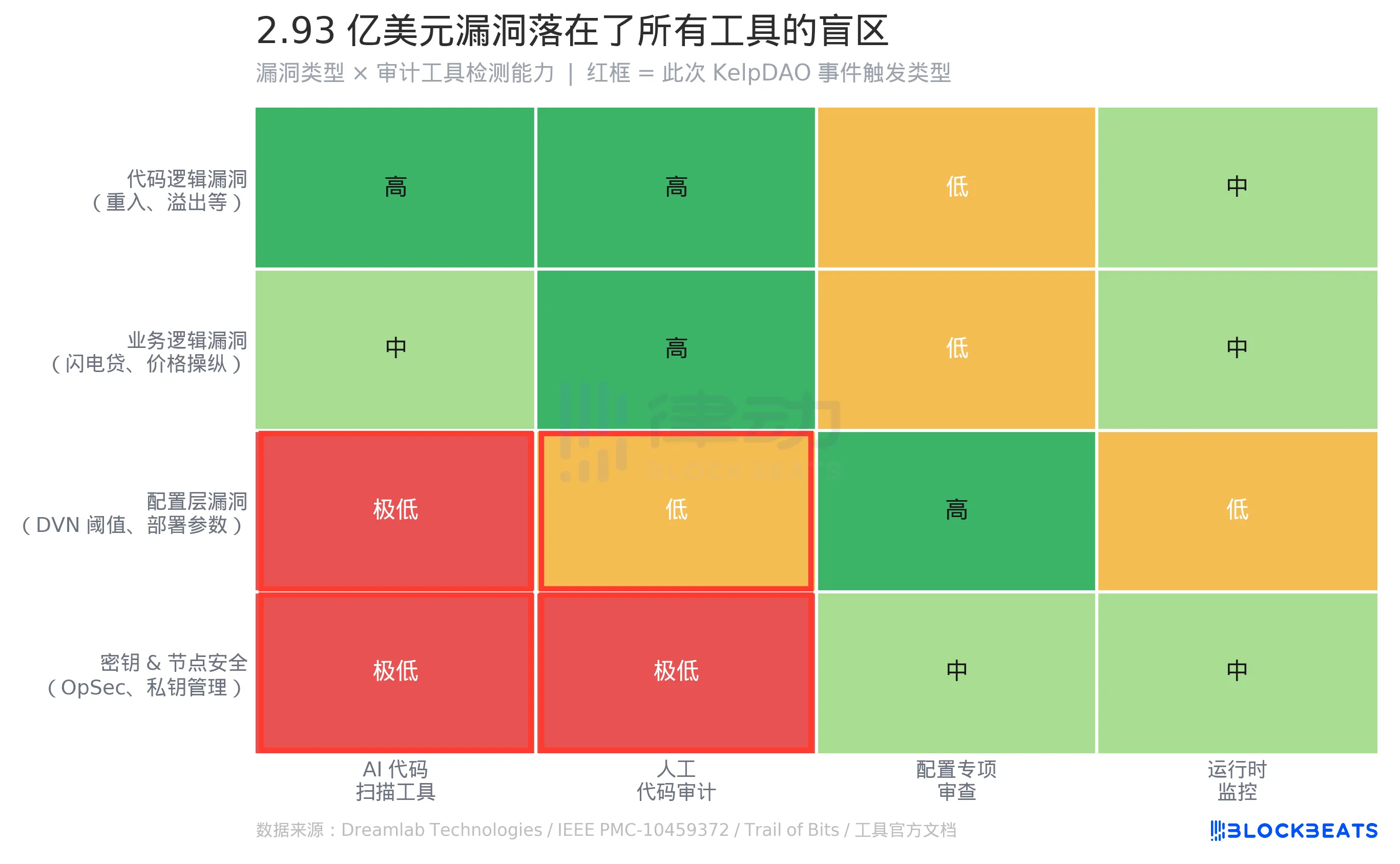

ตรรกะทั่วไปของการตรวจสอบความปลอดภัย DeFF คือการหาสัญญา อ่านรหัสและหาช่องโหว่ ตรรกะนี้ใช้ได้ค่อนข้างดี ในการตอบสนองต่อช่องโหว่ทางตรรกะ และเครื่องมือเช่น สลิเทอร์และไมธริล LLM Uxities Code ซึ่งได้รับการส่งเสริมในสองปีที่ผ่านมา นอกจากนี้ยังมีความสามารถในการบางช่องว่างของตรรกะธุรกิจ (เช่น ฟ้าผ่า ทางเดิน rabiperations)。

แต่มันมีเส้นตรงสองเส้นในเมทริกซ์นี้ ที่เป็นสีแดง。

ช่องว่างในการจัดเรียง เป็นคนตาบอดโครงสร้าง ในการตรวจสอบเครื่องมือ ปัญหาของเคลป DAO ไม่ได้อยู่ในแฟ้ม.sol และหนึ่งในพารามิเตอร์ - ขีดจํากัด DVN - ถูกเขียนเมื่อใช้โพรโทคอล พารามิเตอร์นี้ ใช้กําหนดให้จดหมายที่ส่งทับกัน จําเป็นต้องได้รับการยืนยันจากโหนดที่มีการตรวจสอบสิทธิ์หลายอัน เพื่อให้พิจารณาเป็นจดหมายที่ถูกต้อง มันไม่ได้ป้อนรหัส, ไม่ได้ป้อนช่วงสแกนสลิเตอร์ หรือเส้นทางประมวลผลสัญลักษณ์ของไมธริล ตามการศึกษาที่ไม่แน่นอนโดย Dreamladtenologies, Slither and Mythriil ตรวจพบช่องว่างในสัญญาของพวกเขา 6/10 แต่ความสําเร็จนี้ตั้งอยู่บนพื้นฐาน IEEE แม้ว่าในระดับรหัส เครื่องมือที่มีอยู่ตรวจสอบเฉพาะ 8-20% ของช่องโหว่ที่มีอยู่。

ในแง่ของการตรวจสอบที่มีอยู่ ไม่มีเครื่องมือที่จะ "ทดสอบความสมเหตุผลของ DVD" สิ่งที่จําเป็นในการตรวจสอบความเสี่ยงในการปรับแต่งเหล่านี้ ไม่ใช่ตัววิเคราะห์โค้ด แต่เป็นรายการการปรับแต่งเฉพาะที่: "แผ่นดีวีดีที่ถูกใช้ใน โปรโตคอลข้ามจีน ≥"? "มีข้อจํากัดในขีดจํากัดที่น้อยที่สุด?" ปัจจุบัน ประเด็น ดัง กล่าว ไม่ ได้ ครอบ คลุม ด้วย เครื่อง มือ มาตรฐาน หรือ แม้ แต่ โดย มาตรฐาน ทาง อุตสาหกรรม ที่ ยอม รับ กัน อย่าง กว้าง ขวาง。

นอก จาก นั้น ใน เขต แดง เป็น กุญแจ สําคัญ และ มี การ รักษา พยัก หน้า. @ 0x ออกปากบรรยายโหนด DVN ว่าเป็น "แตก" ซึ่งจะตกอยู่ภายในระบบความปลอดภัยปฏิบัติการ (OpSec) และไปไกลกว่าการตรวจสอบของเครื่องมือวิเคราะห์แบบคงที่ใด ๆ ไม่มีการตรวจสอบสายแรก หรือเครื่องมือ AI สแกนมีความสามารถที่จะคาดเดา ว่ากุญแจส่วนตัวของผู้ดําเนินการจะรั่วไหล。

การโจมตีกระตุ้นพื้นที่สีแดง 2 แห่งในเมทริกซ์。

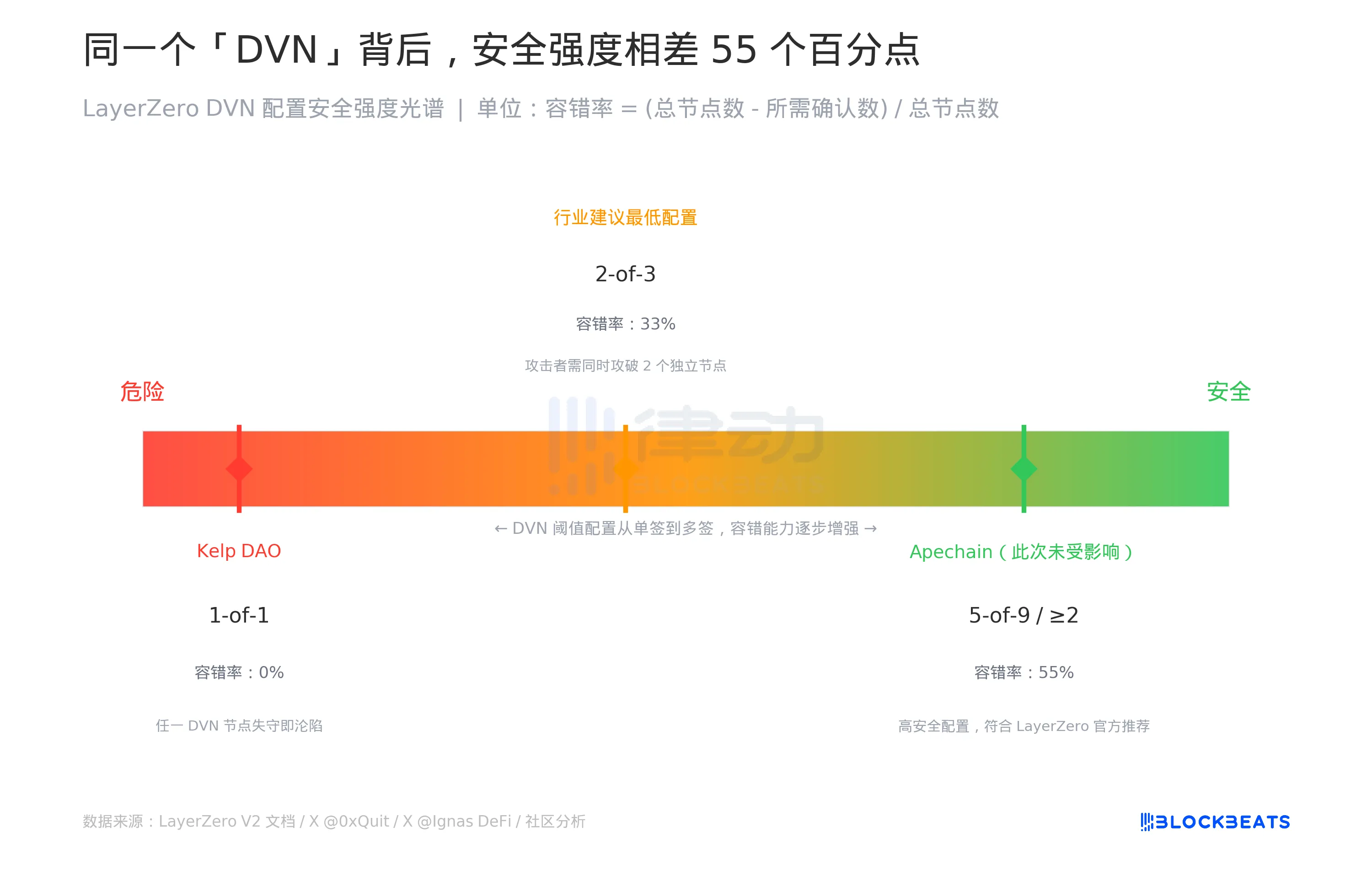

DVN เป็นกลไกการตรวจสอบข้อความข้ามลิงก์ สําหรับ elezer V2 ที่รู้จักกันในชื่อ Decentraphed Verifier Network ปรัชญาการออกแบบของมันคือการมอบการตัดสินใจด้านความปลอดภัยให้กับชั้นโปรแกรม: แต่ละข้อตกลงในการเข้าถึงเลเยอร์เซโร สามารถเลือกที่จะใช้โหนด DVD หลายอัน เพื่อยืนยันได้ในเวลาเดียวกัน。

"เสรีภาพ" นี้ทําให้เกิดสเปกตรัม。

Kelp DAO เลือกช่วงด้านซ้ายสุดของสเปกตรัม 1 ของ 1 โดยจะยืนยันเพียง 1 โหนด DVN เท่านั้น นี่หมายความว่า อัตราการยอมรับความผิดพลาดเป็นศูนย์ และคนร้ายสามารถจําลองการสุ่มข้ามลิงก์ได้ โดยการทําลายโหนดนั้น ใน ทาง ตรง กัน ข้าม อะ เพ ชิน ซึ่ง มี การ นํา แผ่น ดิสก์ ที่ จําเป็น มา ใส่ ใน ชั้น เซ โร ซึ่ง ไม่ ได้ รับ ผล กระทบ จาก เหตุ การณ์ นั้น. เลเยอร์เซโร ภาษาทางการในประโยคนี้เรียกว่า "โปรแกรมอื่น ๆ ยังปลอดภัย" และข้อความย่อยของวลีคือ "ความปลอดภัยไม่ปลอดภัย ขึ้นอยู่กับว่าคุณเลือกอย่างไร"。

ข้อเสนอทางอุตสาหกรรมทั่วไป อย่างน้อย 2 ใน 3 และคนร้ายจําเป็นต้องแยก โหนด DVD ออกจากกัน 2 ชิ้น การตั้งค่าความปลอดภัยสูง เช่น 5-9 อาจเพิ่มขึ้นถึง 55%。

ปัญหา อยู่ ที่ ว่า ผู้ สังเกตการณ์ และ ผู้ ใช้ ภาย นอก ไม่ เห็น การ ปรับ ปรุง นี้. นอกจากนี้ยังเรียกว่า "การสนับสนุนโดย elezero" ซึ่งอาจเรียกว่า ความอดทน 0% หรือ 55% ทั้ง สอง อย่าง นี้ เรียก ว่า DVD ใน เอกสาร。

Doevey Wan, นักลงทุนที่เข้ารหัสอาวุโส ที่เคยประสบเหตุการณ์ answap, เขียนโดยตรงบน X: "Layer Zero's DVD". ทั้งหมดข้ามสะพานควรจะอยู่ภายใต้การตรวจสอบความปลอดภัยเต็มรูปแบบทันที."

ใน เดือน สิงหาคม 2022 มี การ พบ ว่า สะพาน โน อาห์ เป็น ช่อง โหว่. มี การ คัด ลอก รายการ การ โจมตี ครั้ง แรก, แก้ไข เล็ก ๆ น้อย ๆ, และ พบ ว่า ประสบ ความ สําเร็จ — ที่ อยู่ นับ ร้อย ๆ แห่ง เริ่ม เลียน แบบ กัน และ กัน และ เงิน 190 ล้าน ดอลลาร์ ถูก ขน ไป หมด ภาย ใน ไม่ กี่ ชั่วโมง。

การวิเคราะห์ภายหลังของโนแมดระบุว่า แหล่งที่มาของช่องโหว่คือ “การเริ่มต้นของรากที่เชื่อถือได้ เป็น 0x00 ที่อัพเกรดตามปกติ นี่เป็นข้อผิดพลาดของการปรับแต่งที่เกิดขึ้นระหว่างระยะการใช้งาน เม อร์ เคิล พิสูจน์ ว่า ไม่ มี ปัญหา ใด ๆ ใน เรื่อง หลัก การ ที่ ถูก ต้อง ที่ ว่า รหัส เอง ไม่ ผิด และ ปัญหา คือ ค่า แรก นั้น เต็ม ไป ด้วย ความ ผิด พลาด。

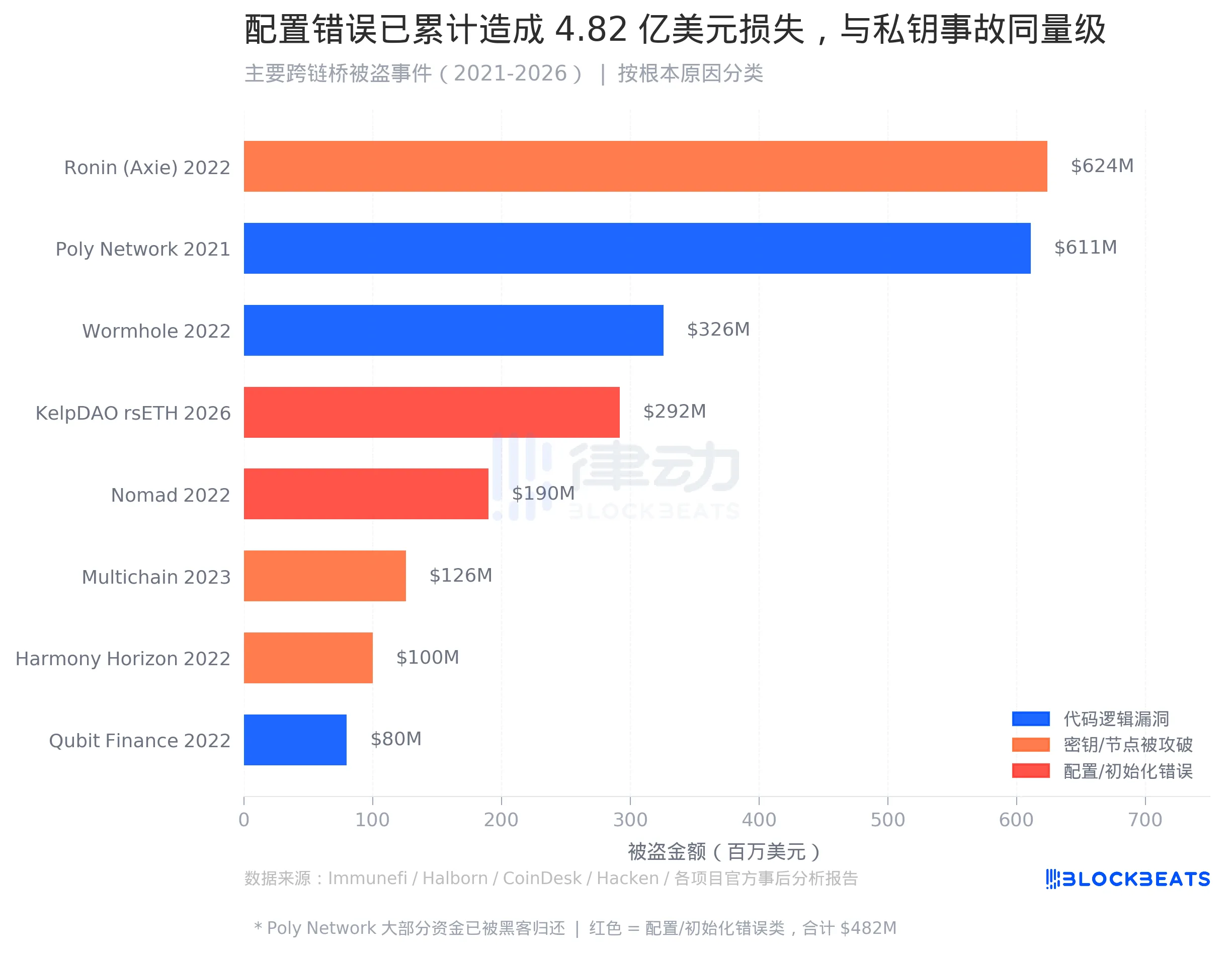

ช่วงเวลานี้ เอามารวมกันกับโนแมด รูปแบบการจัดเรียงการปรับแต่ง/การจําแนก ทําให้เกิดการสูญเสียประมาณ $ 82 ล้าน ตลอดประวัติการขโมยสะพานทรานแชน ขนาดของประเภทนี้สามารถเปรียบเทียบกับการรั่วไหลที่สําคัญ (โรนิน 624 ล้านบาท, Harmony 100 ล้านบาท, Multchain $26 ล้าน, รวมทั้งสิ้นประมาณ 850 ล้านบาท)。

อย่างไรก็ตาม การออกแบบผลิตภัณฑ์ ในอุตสาหกรรมการจําแนกโค้ด-ออดิชัน ไม่เคยมีวัตถุประสงค์สําหรับประเภทนี้。

ช่องว่างของรหัสตรรกะ เป็นที่พูดถึงมากที่สุดในวงการ รูหนอนเงิน 326 ล้าน ถูกขโมยจากบริษัท Black Quit Financial, $8.0 ล้านเนื่องจากการรับรองลายเซ็น เคสเหล่านี้มีการวิเคราะห์ช่องว่างที่สมบูรณ์, CEV-numbers และ pOCs จําลอง ที่เหมาะสมสําหรับการอบรมและปรับแต่งเครื่องมือการตรวจสอบอย่างเหมาะสม ปัญหาเกี่ยวกับชั้นการปรับแต่งไม่ได้อยู่ในรหัส มันยากที่จะเข้าไปในวงจรการผลิต。

รายละเอียดที่โดดเด่นก็คือ เหตุการณ์ทั้งสองประเภทของการปรับแต่ง ถูกกระตุ้นให้เปลี่ยนไป โนแมดได้เติมข้อผิดพลาดในตอนต้น ในการปรับปรุงตามปกติ และผิดพลาด Kelp DAO 1-O เป็นตัวเลือกปรับแต่งการทํางาน - โพรโทคอล เลเยอร์เซโร่ ไม่ได้ห้ามใช้ตัวเลือกนี้ และ Kelp DAO ไม่ได้ละเมิดกฏระเบียบใด ๆ ตัวเลือก "ค่าชดเชย" หนึ่งตัวเลือก และค่าเริ่มต้น "ค่า" หนึ่งค่าสุดท้าย จะชี้ไปยังผลลัพธ์เดียวกัน。

ตรรกะของการโจมตีนั้นง่าย ๆ คือ ข้อความปลอมข้ามช่อง บอกเครือข่ายเอเธอร์แมนว่า "คุณค่าที่เท่ากัน RsEth นักแสดงเองไม่มีการรับรองจริง แต่บันทึกห่วงโซ่ของมันเป็น "กฎหมาย" และสามารถได้รับการยอมรับเป็นหลักประกัน ภายใต้ข้อตกลงการกู้ยืม。

ผู้ จู่ โจม ได้ กระจาย ทรัพย์ สิน ที่ แท้ จริง จํานวน มาก กว่า 236 ล้าน บาท ออก ไป ทันที. ตาม รายงาน หลาย ฉบับ เอเว วี 3 เผชิญ กับ การ ประเมิน ค่า หนี้ สิน ที่ ไม่ ดี ต่าง กัน ประมาณ 177 ล้าน บาท. โมดูลความปลอดภัยของอาฟ อัมเบรลล่า ซึ่งสามารถใช้ดูดซับหนี้สินที่เลวๆได้ มีเงินประมาณ 50 ล้านบาท。

ค่าใช้จ่ายจบลงด้วยคนที่แค่อยากสร้างความสนใจเล็กๆ。

Ilzero ในยุคที่ออกจําหน่ายยังคงดําเนินการสํารวจร่วมกันกับองค์การรักษาความปลอดภัยฉุกเฉิน ซีล Org ซึ่งระบุว่าผลการวิเคราะห์ภายหลังการปฏิบัติจะตีพิมพ์กับเคลป DAO เมื่อข้อมูลเต็มรูปแบบมีการใช้งาน เคลป์ DAO บอกว่า "การกลับมาสู่สภาพเดิม" กําลังดําเนินอยู่。

293 ล้านช่องว่างไม่ได้อยู่ในรหัส คําว่า "อดีต" ไม่ได้ครอบคลุมตําแหน่งของพารามิเตอร์นั้น。