AI如何取得智能合約? 从通用模式到三种审计模式的共享做法

Web3 專案的完整安全系統正在建立之中。

原始來源 :碧生

近年来,GPT-4,Claude,雙子座等大型語言模型已更能理解代碼,讀取Solity,Rust,Go等智能合同語言,并找出具有明顯代碼特征的經典漏洞,如重擊,整數溢出等。導致工業懷疑大模式是否可用來補充甚至取代合同審查

因為通用模型對特定計畫的企業邏輯理解不足, 面對複雜的 DeFi 協議, 該組織提出加入「技能」機制的方案, 以大型通用模型为基础, 設立一個專門的知識基礎。

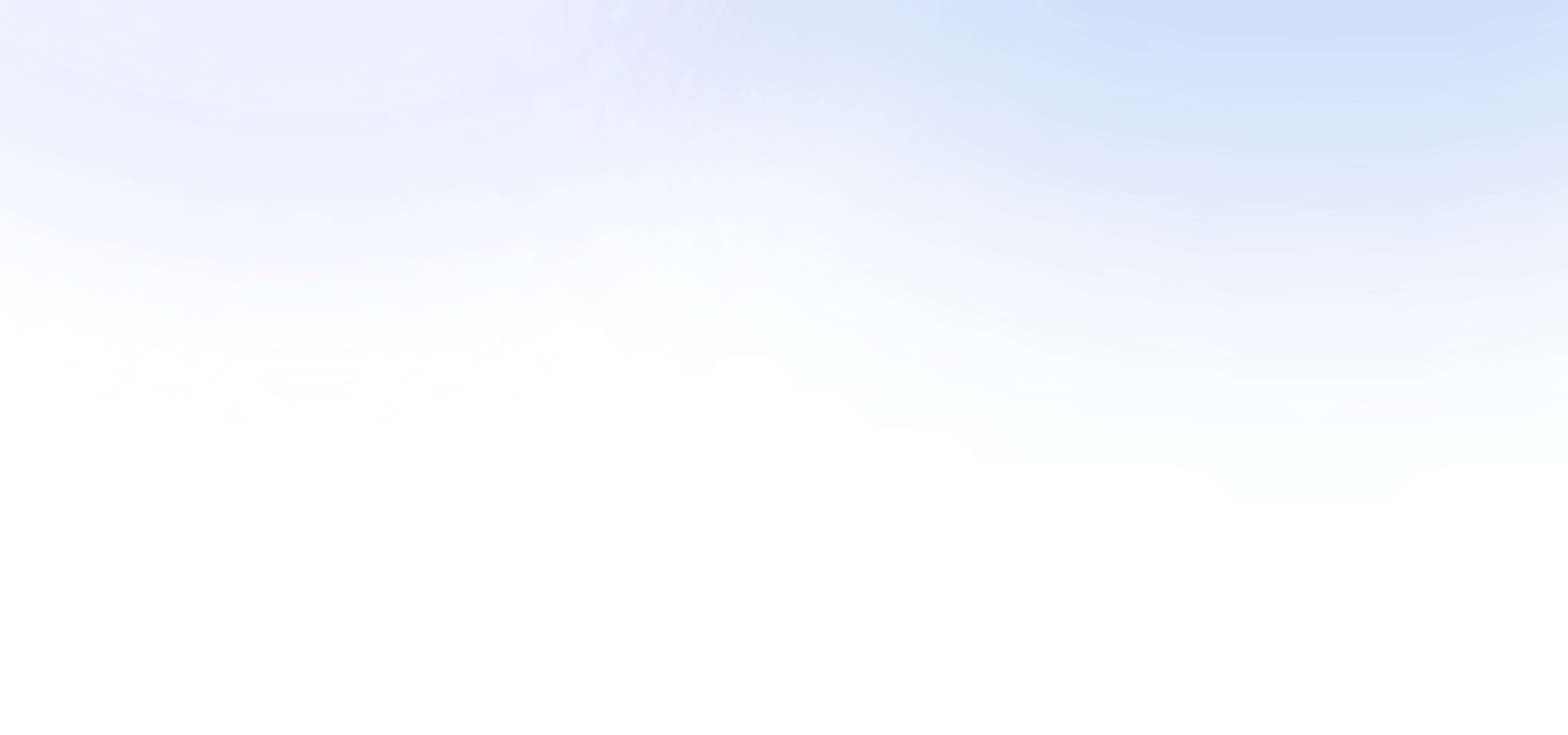

盡管技能提升, 它擅長掃瞄和編碼標準檢查已知的泄露模式,但..仍難於有效克服複雜的缺口我不知道 這些問題仍需要經驗豐富的稽核專家處理, Beosin建立「技能强化AI基准檢查+手動深度審查+正式化的三項審查模式」。

通用AI模型的审计能力范围:可控比對測試和案例分析

本文選取兩種類型的合同, 一個是簡單的合同, 這些計畫通常都是AI最有文件記錄且在理論上占主导地位的情景; 另一項是涉及多合同互動的複雜合同、複雜的狀態機器或跨協議的依赖。

相較之下, 我們使用同樣的程式碼圖書館, 讓AI能獨立執行稽核, 兩份報告的輸出流程完全沒有中断 - - 人工審查員在報告時不知道人工智能的結果, 最后,我们将分析四方面的成果:

(BSC-USDT / BEP20USDT. sol)

第一套測試是標準的 & nbsp; BEP-20 令牌合同, 它的邏輯相对獨立,功能邊界清晰,不涉及任何跨合同互動,它的主要安全風險集中在一些共同和已知的漏洞模式中. 這些類型的合同在理論上是 AI 審查中最主流的... 在訓練數據中有許多標準的簽署合同。

共發出6次警報(2次高风险、1次中風、3次低風險/建議), 低風險與建議項目一般精准, 然而,AI的"高风险"產品都构成了誤判. AI標示主機投放權力與特權, 在實際上, 对于中央穩定的貨幣(USDT), 铸币局的擁有權是應有的設計。這種權力结构的理性也只能根據模式匹配來判斷。

試驗案例顯示,AI能辨別權力结构,但無法判斷權力相对于商業背景是否合理,因此直接標記 & nbsp; USDT類型合同的所有者铸造機構為"高風險漏洞", 是一個典型的錯誤。

案例 & nbsp; B 複雜商業合同(IPC Protocol / 2025-02- recall)

第二組在 Code4rena 平台的公開報告(report連結:code4rena. 這項計畫由多個互相依存的核心元件组成, 例如Gateway, SubnetActor 和 Diamond 代理模型, 安全性高度依赖于對協議整体結構的深刻理解, 以下是大赦国际的调查结果:

在複雜的合同方面, AI 總產值 3 高風險, 6 高風險, 然而,其中很大部分被稽核人發現被錯報, 而另外兩項被發現, 卻被評估為低級(實際上是高, 4個中層洞中。

這些空白的共同特征是它們都依赖于對協議跨元件的轉換路徑的完整推理,而不是符合單一函數的模型。在手動審查報告的 & nbsp; H-01( 重新開啟簽章) 中, 漏洞需要用來理解多簽章檢查的設計意图、 侵略者如何建構重复簽章收藏, 以及行為如何规避重量阈值 。 H-06 (leave ()) 函數重擊也是如此 : 漏洞只存在于子網路 Bootstream 的關鍵狀態中, 這需要了解承諾流, Bootstream 扳機和外部呼叫時間序列之间的交叉依存 。 AI的鬧鐘清單中沒有記錄到相似的深度邏輯漏洞。

結果表明,在复杂的合同审计中,AI的审核能力基于本地代碼模型認同,而协议层面的空白可能會有偏見,理解整体的商業邏輯. 如果漏洞的触发條件跨越多份合同、多州和多呼叫等級,AI目前的推理能力就不能有效覆盖。

在兩起案件中對於已知的漏洞模式我不知道 但是它的價值界限非常清楚:它可以是基线掃瞄 但不是直接的安全結論。也因為許多低品位的吹哨人佔領了各團隊的重大筛选時間。 這是Beosin建立技能知识库和在审计过程中引入三种审计模式机制的核心。 nbsp; (N);

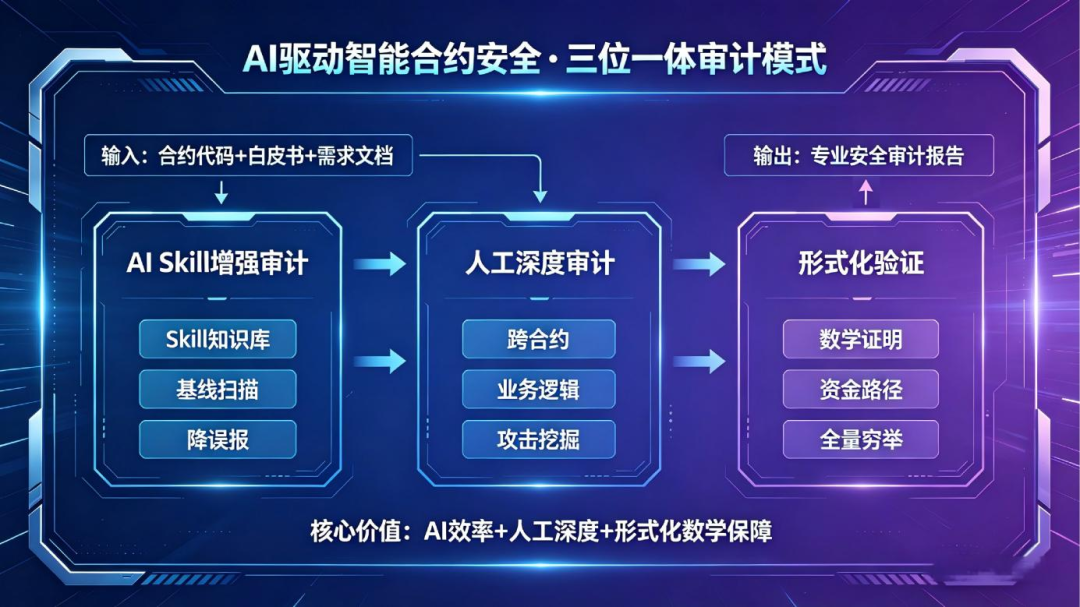

二. 特殊技能庫:提升AI基准檢查的工程道路

需要解決他們在真正 DeFi 協議的稽核中的高錯誤率與少報率。 無論是權力管理、AMM資本机制、跨橋新聞驗證, 或是贷款協議的清算邏輯, 問題的核心是有条不紊地將這些年來由稽核專家积累的經驗融入AI的判斷中。

然而,需要表明的是,即使引入了技能提升,AI在审计中的定位也不會改變。在涉及多合同互動、經濟建模和新攻擊技術的複雜問題中,人工稽核仍然不可替代我不知道 Skill的作用是把初始掃描的質量提升到AI範圍內真正有用的水平(例如找出共同的漏洞模型和有限程度上理解业务邏輯),并为手動審查提供更有价值的初步結果,而不是建立一系列需要反复審查的無效警報。

2.1 完善审计领域:技能规则的构建机制

Beosin的技術知識基礎來自完成人工審查的4000多項智慧合同項目, 每一條規則的形成, 調查員們將完成襲擊的途徑, 深入分析根本原因, 確認恢復計劃的效果, 最後將這一系列防衛觀點整理成規定項目。

以下為Skill文庫中一個規則的樣本,其中包含了洞的樣本,攻擊的路径,根本原因和拟议的四維的结构:

[Beosin-AMM Skill-1] & nbsp; 新增流動檢查, 由轉換指令绕過

洞模式 :合同決定Pair的WBNB余额是否超过預備量( 余额 & gt; = reserve+ required) , 以作為新增的流动性操作 。 這項測試依赖于以下假設: WBNB 預定符號到 Pair 之前, 但路由器的新增LiquidityETH 功能被固定以將 ERC-20 令號切換到 WETH , 而新增Liquidity 函數的傳輸顺序由參數的順序决定 。

攻擊路徑 :攻擊者必須先使用 ddLiquidityETH( coin fixed first) 或呼叫 ddLiquidity(Token, WBNB, ...), 才能在 WBNB 之前將 Token 轉至 Pair 。 WBNB 在測試時尚未到達, baranceof=reserve, 偵測函數傳回不正確, 从而完全绕過「 不加入自由」 限制 。

原因:以 Pair 平衡快照為基礎的測試方法。

康复建议:由禁止從非白色清單地址直接轉換到Pair取代, 所有交易都通过合同內置功能進行。

規則並不是單一代碼模型的簡單插圖, 而是有系統的攻擊類型的組合:觸發條件是如何构成的, 攻擊者如何绕過偵測, 偵測機制在何處結構, 以及需要於何等的修復介入。

2.2 涵盖知识库

Beosin已建立專門技術漏洞包括Solity, Rust, Motoko, FunC, Go和ZK等主要類型我不知道 其核心內容不作为內部核心資產公開

每個寄存器內的技術依漏洞的類型而分別管理, 整個Skillku將繼續進化, 隨著每種新型攻擊的出現。

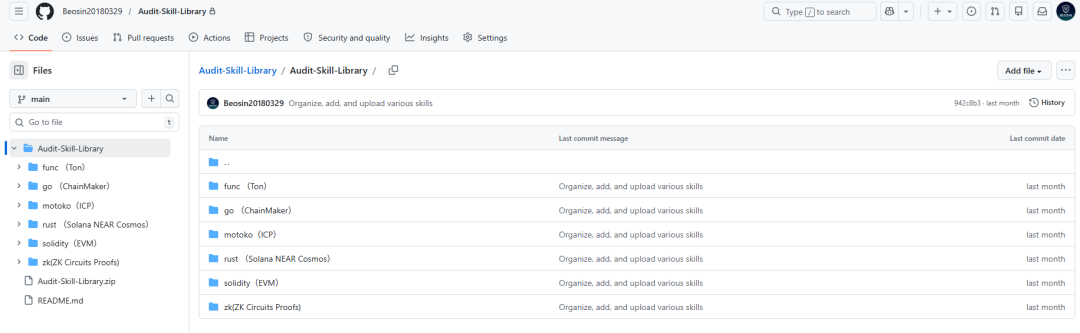

2.3 技能干预后基准核查质量的比较

為了量化Skill文庫對基准掃瞄品質的实际影響, 我們以第二章中的兩個測試案例為基准。

案例A. 标准符號合同的比较(BEP-20):

案例B. 复杂业务合同的比较(IPC议定书):

对比表明,由于引入了 & nbsp; 和 Skill,兩種合同的測試品質都大有改善。 在标准貨幣合同的假設中,由于纳入了商業語言判斷能力而消除了高风险的假報;在复杂的商業合同假設中,已知漏洞模型的覆盖范围由11%增加到44%,錯報率由55%左右下降到30%左右,嚴重的品位判斷的准确性显著提高. 這項報告可以做為基准檢查, 雖然這些問題目前不會造成直接的經濟損失。

然而, 資料也清晰揭示 & nbsp; AI 能力的固有邊界 :儘管Skill的增強我不知道 需要跨合同路徑推理、經濟激励模型分析或特定時間序列條件才能觸發的深度差距, 因此,在引入技能提升方案后,全部人工审核流程仍然在审核过程中。

2.4 白皮书作为审计投入:符合设计意图

除了漏洞表外,我們也增加了审计程序的重要能力: 使用專案白紙作为 & nbsp; AI 的附加輸入密碼成就與白皮书設計的兼容性已驗證我不知道。

包括角色授權模式、核心經營流程、可信任邊界的定義和意料中的行為限制, 依據創用CC授權使用 此机制在实际使用方面产生了两项宝贵的成果:

依據創用CC BY-NC-ND 2。

第二, 如果密碼符合與白皮书承諾的明顯偏差, 例如文件所宣稱的滑點保護机制在程式碼中並未實現, 或是治理流程的時間窗限制未正確實現, 傳統的密碼掃描很容易忽略了這些密碼與文件缺乏一致性, 但這常常是潜在的安全危險。

三. 三重审核模式:全面保障智能合同安全协同建设

一旦智能合同部署,任何漏洞的成本往往都是不可逆的。 Beosin以人工深入的審查+驗證為依據, 幫助客戶更早發現目前只有缺陷且不造成實際傷害的密碼問題。 在此基础上Beosin建立了手動的深度審查 + 形式化驗證 + 强化AI 基准檢查 3 個審查模式,以建立更全面的安全系統 3 層合作我不知道。

3.1 人工深入审计和正式化审定:安保和安全的核心支柱

人工稽核從攻擊者的角度看我不知道 包括證實跨合同互動邏輯、對金融安全的面對面分析、對極端市場条件下的協議的理論分析, 這項協議的防守理解高度依赖于Web3生态學的长期积累與操作經驗。

Beosin透過內部工具鏈, 將手動審查結果轉換成數學數據的數據保障。 Beosin將LLM引導的正规化整合到內部憑證工具鏈中建造一個關閉的環路引擎,叫做「 AI 代碼產生 QUIZ 正式化、 驗證與反向駕駛精度」我不知道 工具鏈起於 & nbsp; Beosin 累积的審查語言文庫, 作為知識基礎, 當驗證引擎找到例外時, 系統會自動區分兩種情況: 如果例外是由规范性定義和操作語法的偏差造成的,AI模組的反向上下文會被完善,以驅動下一轮的迭代;如果反向符合合同代碼真正的可用路徑,它會直接被匯出,作為漏洞的證據,然后是完整的攻擊路徑,供審查專家确认并随后修复. 兩條路由將密闭的環路縮縮, 直到對所有可能輸入的目標屬性建立數學確認 。 由關閉的環路機制證實的關鍵路徑 构成全約安全系統中最确定的防線 使衝擊面缩小到非常窄的範圍。

3.2 强化AI基准檢查:為開發者提供持续的風險警報服務

同时Beosin亦將提供基于Skill知識基礎的强化AI基准檢查我不知道 這項服務的定位更接近發展團隊的代碼健康報告。AI 基准掃瞄會提供合同代碼的全覆盖開發者在之後的维护和迭代行程中需要解決的潜在問題, 包括使用过时的依賴性、缺漏的關鍵事件說明、不符合最佳做法曝光的狀態變數、以及 & nbsp, 雖然這些問題通常不會被攻擊者在目前的操作邏輯下直接利用, 但有些問題可能隨著協議功能的擴張、程式重設或外部依赖更新而發展成真正的安全風險。 這三層是專注的, 一步步的。