$293百万のループホールはコードにはありません。 2026最大のハッカーケースを作成するDVN構成ギャップは何ですか

"audit pass" という単語は、そのパラメータの位置をカバーしません

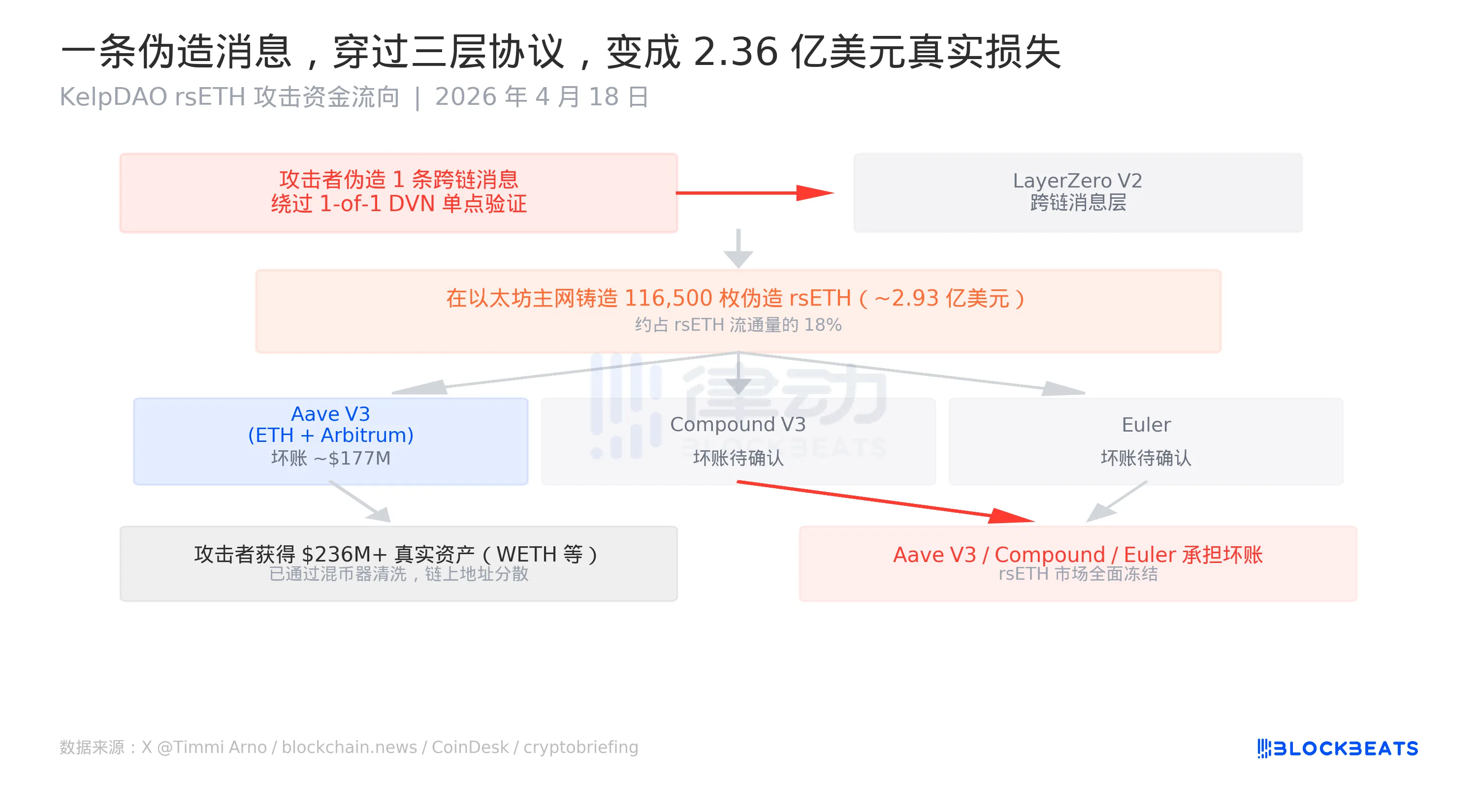

2026年4月18日、Kelp DAO の流動性再割り当て契約は、約29億米ドルの価格で、約116,500ドルの攻撃者による橋から削除されました。 全工程は、クロスチェーン情報を偽装し、3つの融資契約で実質の資産を借りるまで、より効率的で、Aave V3、Compund V3、Euler、および攻撃者はWETHで$ 236百万で同じ日に撤退しました。 Aave、SparkLend および Fluid は rsETH 市場を完全に凍らせます。

2026年以降、DIF攻撃が最大となった。

しかし、ほとんどのハッカーから攻撃を区別する1つのこと。 Kelp DAOのスマートコントラクトコードには、任意のループホールはありません。 @0xQuit、調査に関与するセキュリティ研究者は、Xに書きました、「私は現在持っているものから、これは2つの質問の混乱です:1 - 1 DVD構成、およびDVDノード自体が壊れました。 ステートメントでは、公式のLayerZeroは「LayerZero loophole」ではなく、「rsETH loophole」という問題を特徴付けることにも、コントラクトコードに言及できませんでした。

任意の行コードではなく、$293百万。 配置の不備設定パラメータに隠されています。

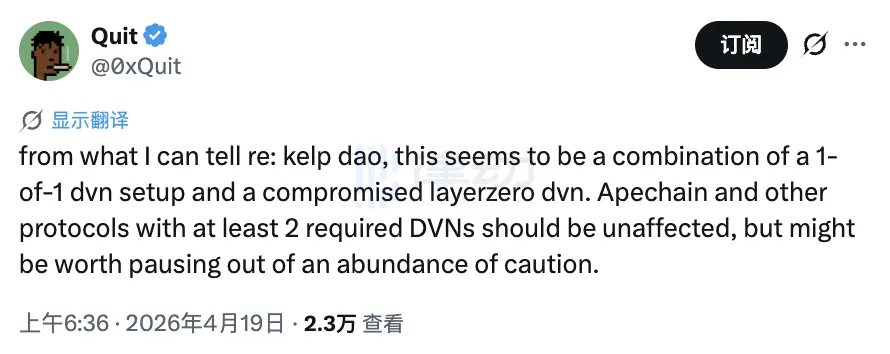

DeFiセキュリティ監査の一般的なロジックは、コントラクト、コードを読み、ループホールを見つけることです。 このロジックは、コードロジックのループホールに反応し、SlitherやMythrilなどのツールは、既知のパターンの再攻撃やスピルオーバーを検出してより高度に機能します。 LLM補助コード監査は、最後の2年間で推進されているだけでなく、ビジネスロジックギャップ(例えば、雷仲裁経路)の容量も持っています。

しかし、赤いこの行列には2つの行があります。

構成のギャップは、ツール監査で構造的にブラインドされます。 Kelp DAOの問題は.solファイルではなく、パラメータの1つである - プロトコルがデプロイされたときにDVNのしきい値 - が書かれています。 このパラメータは、クロスチェーンメッセージが正当と見なすために複数の検証されたノードによって確認する必要があることを決定します。 コードを入力することはありません。Sliterスキャン範囲またはMythrilのシンボル実行パスは入力しません。 Dreamlab Technologies、Slither、Mythrilの比較研究によると、それぞれ5/10と6/10のギャップが検出されましたが、この成果は「ディープホールがコードにある」という前提に基づいていました。 IEEEによると、コードレベルであっても、利用可能なツールは利用可能なループホールの8-20%しか検出できません。

既存の監査パラダイムの面では、「DVDのしきい値の妥当性のためにテストする」ツールはありません。 これらの設定リスクを検知するには、コードアナライザではなく、特定の設定リストである「クロスチェーンプロトコルで用いられるDVDの数」が N? 「最低閾値要件はありますか?」 このような問題は、標準化されたツールや、広く受け入れられた業界標準によってカバーされていません。

また、赤いゾーンでは、キーとノーダルセキュリティです。 @0xQuit は、運用セキュリティ(OpSec)内で落ちる DVN ノードを「壊れる」と記述し、任意の静的解析ツールの検出を超えて行きます。 第一線の監査人やAIスキャンツールは、ヌーダル事業者の秘密鍵が漏れるかどうかを予測する能力を持っています。

攻撃は、行列の2つの赤い領域をトリガーしました。

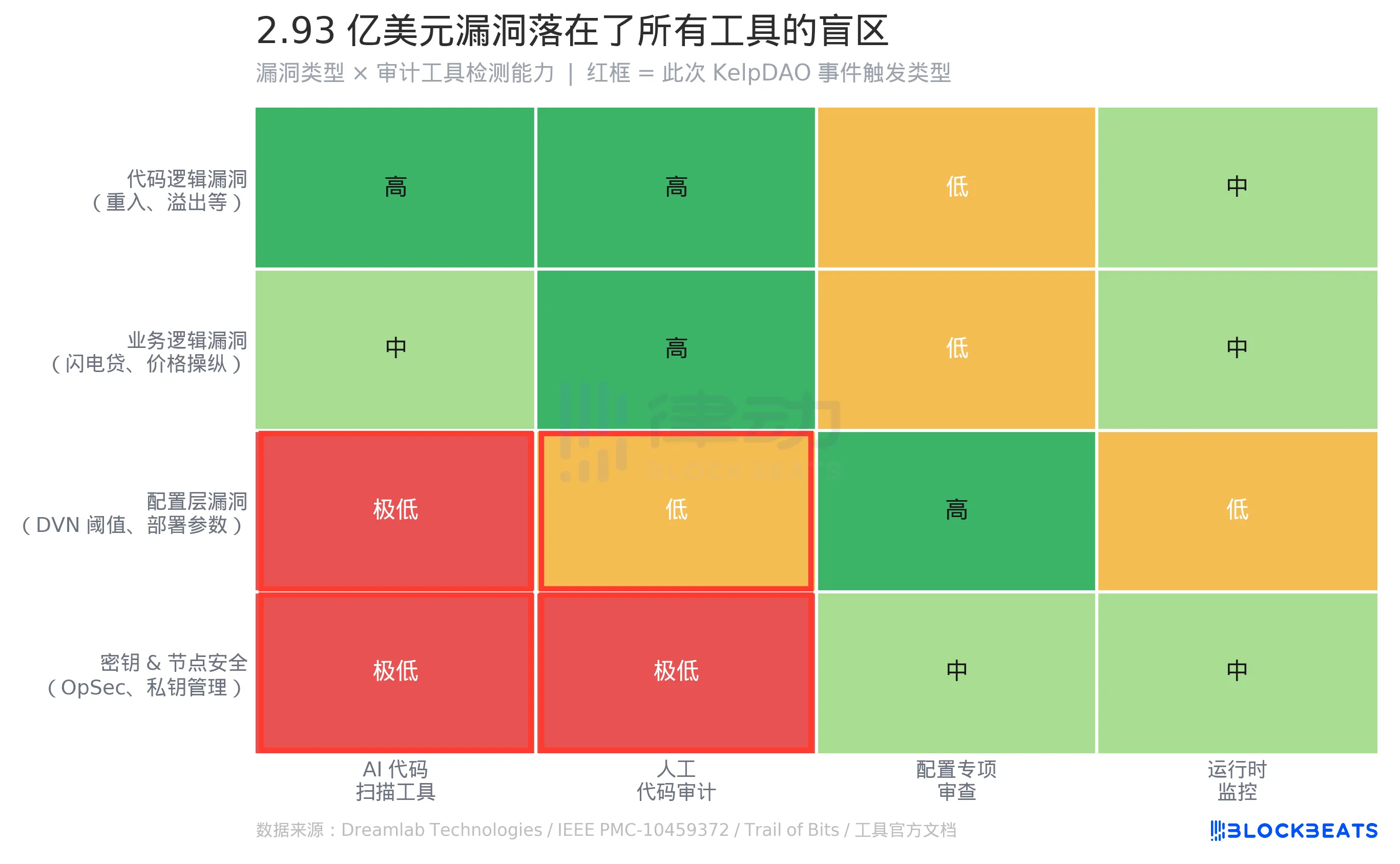

DVN は、Decentrazed Verifier Network と呼ばれる、LayerZero V2 用のクロスリンクメッセージ検証機構です。 その設計哲学は、アプリケーションレイヤーにセキュリティの意思決定を渡すことです。レイヤーゼロにアクセスするための各合意は、クロスチェーンメッセージを解放すると同時に、複数のDVDノードが確認できるように選択できます。

この「自由」はスペクトルを作成します。

Kelp DAO は、スペクトラム 1-of-1 の一番左端を選択し、1 つの DVN ノードのみが確認します。 つまり、エラー許容率がゼロであり、そのノードを破ることで、攻撃者がランダムなクロスリンクを偽装できることを意味します。 対照的に、Apechain(Apechain)は、LayerZero(レイヤゼロ)へのアクセス権も認められ、インシデントの影響を受けない2つの必要なDVDを装備しました。 ステートメントの公式言語は「他のすべてのアプリケーションがまだ安全です」であり、フレーズのサブテキストは「セキュリティは安全ではありません。どの構成を選択するかによって異なります。」。

通常の産業提案は少なくとも2-of-3であり、攻撃者は情報を占有するために2つの別々のDVDノードを同時に分割し、許容率を33パーセント増加させる必要があります。 5-of-9などの高セキュリティ設定は最大55%です。

問題は、外部のオブザーバーとユーザがこの設定を見ていないことです。 また、0%の許容度、または55%の許容度である可能性がある「層ゼロによって支持される」とも呼ばれます。 両方ともドキュメントのDVDと呼ばれます。

Anyswapインシデントを経験した上級暗号化された投資家であるDovey Wanは、Xで直接書きました:「Layer ZeroのDVDは1/1バリデータです... すべてのクロスチェーンブリッジは、すぐに完全なセキュリティレビューに従うべきです

2022年8月、ノマド橋はループホールであることが判明しました。 最初の攻撃トランザクションはコピーされ、わずかに修正され、成功しました。何百ものアドレスが互いに重複し始め、$ 190百万が時間内に排出されました。

ノマドのポスト分析は、ループホールのソースが「ルーチンアップグレードで信頼されるルートの初期化」であることを述べています。 デプロイ時に発生した設定エラーでした。 Merkleは、検証ロジックに問題がないことを証明しています。コード自体が間違っていること、問題は初期値が誤って満たされていることです。

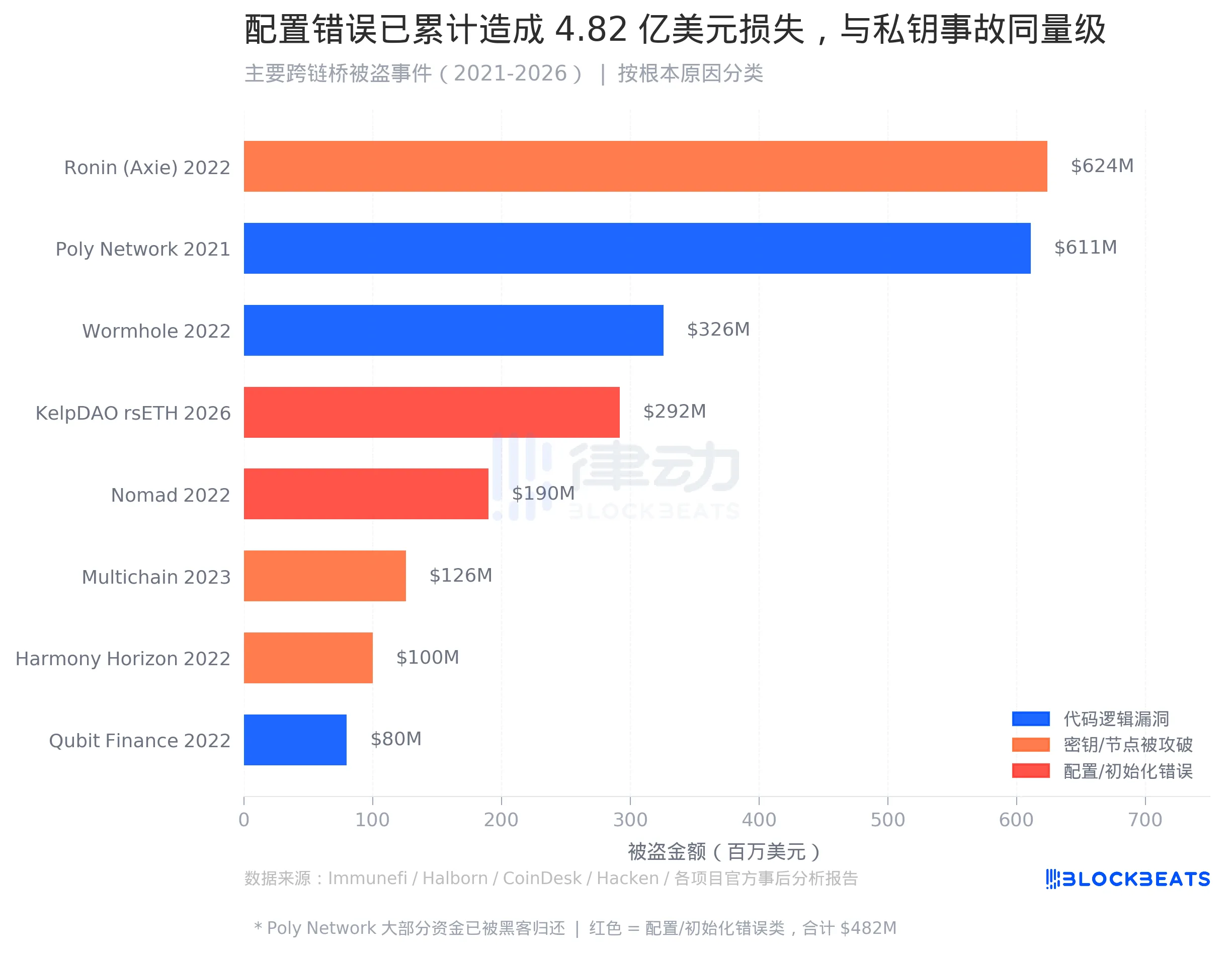

今回は、ノマドと組み合わせ、コンフィギュレーション/初期化タイプのギャップが約4,82万の損失を引き起こしました。 トランスチェーンブリッジの盗難の歴史を通し、このカテゴリのサイズは、キーリークと比較することができます(ロニン $ 624 百万、ハーモニー $ 100 百万、マルチチェーン $126 百万、合計 約 $ 850 百万)。

しかし、コード監査業界における製品設計は、このカテゴリーでは意図されていない。

コードロジックギャップは業界で最も議論されています。 ワームホール $326 百万は、ブラック、クビットファイナンスから盗まれました, $8.0 署名認定のために百万. これらのケースは、監査ツールのトレーニングと最適化に適した、完全なギャップ分析、CVE番号のアナログおよびレプリカ可能なPoCを持っています。 設定層の問題は、コードにはありません。 生産サイクルに入るのは難しいです。

注目すべきディテールは、2つのコンフィギュレーションタイプのイベントが異なるトリガーされたことです。 ノーマドは、誤って定期的なアップグレードで初期のエラーが満たされ、エラーでした。 Kelp DAOの1-of-1は、アクティブな構成オプションです - レイヤゼロプロトコルはこのオプションを禁止せず、Kelp DAOはプロトコルルールに違反しません。 "compliance" 設定オプションと 1 つの "failure" 初期値が最終的に同じ結果に指す。

攻撃のロジックは単純でした:偽のクロスチェーンメッセージは、Ethermanネットワークに「等しい値の資産が他のチェーンでロックされている」と伝え、rsETHの生成をトリガーしました。 キャスト rsETH 自体は、実際の承認はありませんが、そのチェーンレコードは「合法」であり、融資契約の下で担保として受け入れられることができます。

攻撃者はすぐに116,500 rsETHをAave V3(EtherとArbitrum)、Compund V3とEulerに分散し、$ 236百万を超える実質の資産を貸します。 複数のレポートによると、Aave V3は、約$ 177百万の別の悪い債務評価に直面しています。 悪い債務を吸収するために使用できるAave、Umbrellaの安全モジュールには、約$ 50百万のWETH予約があり、30セント未満をカバーし、残りはWETHの誓約によって生まれます。

少々のWETHの興味を持たせたいという人は、請求が終わる。

リリースの時点でのレイヤゼロは、セキュリティ緊急対応機関であるSEAL Orgと共同調査を行い、その後のアクション解析がKelp DAOに一度フル情報を公開することを示しています。 ケルプ・ダオは「アクティブ・リメディション」が途中にあると述べています。

$293百万のギャップはコードにはありません。 "audit pass" という単語は、そのパラメータの位置を覆いませんでした。